Windows Information Protection (WIP) schützt klassifizierte Dateien automatisch

Der Schutz sensibler Daten sollte immer ein wichtiger Aspekt jedes Betriebssystems sein, und das weiß Microsoft sehr gut. (Microsoft)Das Unternehmen hat mit Windows 10(Windows 10) hervorragende Arbeit geleistet , um die meisten Sicherheitsbedenken auszuräumen, und Windows Information Protection ist ein großer Teil davon. Wir sollten darauf hinweisen, dass diese Schutzsuite Windows Information Protection , Azure Information Protection und Microsoft Cloud App Security enthält .

Hier ist die Sache, Windows Information Protection , auch bekannt als WIP , ist gut ausgestattet, um automatisch klassifizierte Dateien über die Funktion für vertrauliche Informationstypen zu schützen. Es nutzt die Vorteile von Windows Defender ATP voll aus , aber denken Sie daran, dass die neuesten Verbesserungen nur in Windows 10 1903 und höher verfügbar sind.

WIP konfigurieren

Bevor wir fortfahren, möchten wir darüber sprechen, wie Windows Information Protection konfiguriert wird . Es ist ziemlich einfach und direkt auf den Punkt, also lassen Sie uns die Dinge zu Ihrem Vergnügen in Gang bringen.

OK, als Erstes muss der Benutzer manage.microsoft.com über seinen Webbrowser aufrufen und sich mit einem Windows Intune - Administratorkonto anmelden. Danach sollte der Benutzer auf der linken Seite ein Navigationsfenster sehen und die Option Richtlinien(Policies) auswählen .

- Melden Sie sich bei microsoft.com an und stellen Sie sicher, dass Sie dies mit Ihrem Windows Intune- Administratorkonto tun.

- Wählen Sie im linken Bereich die Option Richtlinien(Policies) aus .

- Innerhalb des Fensters sollten Benutzer Richtlinie hinzufügen(Add Policy) sehen . Bitte(Please) klicken Sie darauf, um fortzufahren.

- Die Leute sollten jetzt ein Dialogfeld sehen, das als Neue Richtlinie erstellen bekannt ist , (New Policy)dann fortfahren, um (Create)Windows zu erweitern , und dann sicherstellen, dass Windows-Informationsschutz(Windows Information Protection) ausgewählt wird .

- Klicken Sie abschließend auf Benutzerdefinierte Richtlinie erstellen(Create) und bereitstellen .(Deploy)

- Der nächste Schritt ist dann, auf Richtlinie erstellen zu klicken

- Achten Sie darauf, einen Namen für die Richtlinie einzugeben

- Geben Sie(Enter) die Beschreibung ein und spezifizieren Sie App-Regeln(App Rules) , wenn das Ihr Ding ist.

Das ist es genau dort für die Konfiguration von WIP . Wie Sie sehen können, ist die Aufgabe ziemlich einfach, besonders für diejenigen, die sich mit einem Computer auskennen.

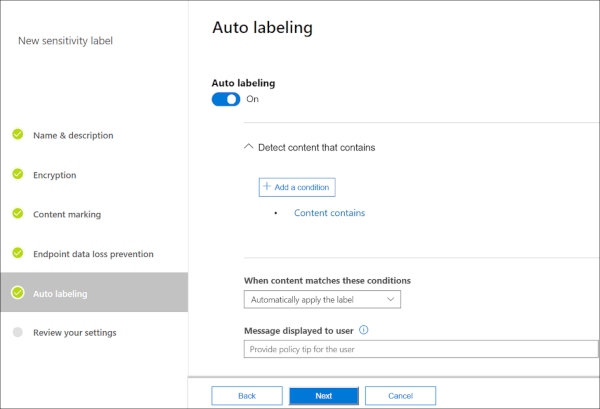

Schützen Sie(Protect) Vertraulichkeitsbezeichnungen mit Endpoint Data Loss Prevention

Wenn es um die Verwaltung von Vertraulichkeitsbezeichnungen geht, kann dies relativ einfach im Microsoft 365 Compliance Center erfolgen.

Für diejenigen, die es nicht wussten, Windows Defender ist in der Lage, eine Datei zu extrahieren, um zu überprüfen, ob sie mit einem Virus oder Malware kontaminiert wurde. Es kann auch prüfen, ob eine Datei vertrauliche Informationen wie Kreditkartennummern oder andere wichtige Daten enthält.

Zu den standardmäßigen vertraulichen Informationstypen gehören Kreditkartennummern, Telefonnummern, Führerscheinnummern und mehr. Interessant ist hier jedoch die Möglichkeit für Benutzer, benutzerdefinierte Typen vertraulicher Informationen festzulegen, wenn sie dies wünschen.

Windows-Informationsschutz

Immer wenn der Benutzer eine Datei auf dem Windows 10(Windows 10) -Endpunkt erstellt oder bearbeitet , wird der Inhalt umgehend extrahiert und von Windows Defender ATP ausgewertet . Anschließend werden die Dateien auf alle definierten Arten sensibler Informationen überprüft.

Wenn die Dateien nun übereinstimmen, fährt Windows Defender ATP(Windows Defender ATP) damit fort, die Verhinderung von Datenverlust am Endpunkt anzuwenden.

Es sollte beachtet werden, dass Windows Defender ATP in Microsoft Azure Information Protection integriert ist , eine Funktion, die hauptsächlich für die Datenermittlung entwickelt wurde. Es kann auch vertrauliche Datentypen melden, die kürzlich entdeckt wurden.

Für diejenigen, die die vertraulichen Informationstypen sehen möchten, empfehlen wir die Überprüfung unter Klassifizierungen(Classifications) über die Microsoft Office 365- Konformität. Denken Sie(Bear) daran, dass alle standardmäßigen vertraulichen Informationstypen Microsoft als Herausgeber haben. Wenn es um benutzerdefinierte Typen geht, werden sie an den Namen des Mieters angehängt.

Hoffe das hilft.(Hope this helps.)

Related posts

Aktivieren und konfigurieren Sie den Ransomware-Schutz in Windows Defender

So fügen Sie eine App im Exploit-Schutz von Windows 10 hinzu oder schließen sie aus

So löschen Sie den Windows Defender-Schutzverlauf in Windows 10

Was ist Firewall und Netzwerkschutz in Windows 10 und wie kann dieser Abschnitt ausgeblendet werden?

Verhindern Sie, dass Benutzer den Exploit-Schutz in der Windows-Sicherheit ändern

So öffnen Sie das Windows-Sicherheitscenter in Windows 11/10

Aktualisieren Sie Windows Defender-Definitionen mit PowerShell

Führen Sie den Windows Defender-Offline-Scan beim Booten in Windows 11/10 durch

Beheben Sie den Windows Defender-Fehler 0x8007139f unter Windows 11/10

Was ist Control Flow Guard in Windows 10 – So schalten Sie es ein oder aus

Was ist Gerätesicherheit in Windows 11/0 und wie kann dieser Bereich ausgeblendet werden?

So aktualisieren Sie Windows Defender manuell in Windows 10

WinDefThreatsView – Legen Sie Standardaktionen für Windows Defender-Bedrohungen fest

Ihr IT-Administrator hat die Windows-Sicherheit deaktiviert

Ändern Sie die Windows-Sicherheitseinstellungen sofort mit ConfigureDefender

Was ist Viren- und Bedrohungsschutz in Windows? Wie verstecke ich es?

Windows Defender wird unter Windows 11/10 nicht automatisch aktualisiert

Deaktivieren Sie Windows Defender dauerhaft mit Defender Control

Aktivieren Sie den Schutz vor potenziell unerwünschten Programmen: GPO, Regedit, PowerShell

Aktivieren oder aktivieren Sie Benachrichtigungen für Microsoft Defender in Windows 10