Windows AppLocker verhindert, dass Benutzer Anwendungen installieren oder ausführen

Windows Applocker wurde in Windows 7 eingeführt und enthält einige neue Funktionen in Windows 11/10/8 . Mit AppLocker kann ein Administrator bestimmte Benutzer oder Benutzergruppen daran hindern oder zulassen, bestimmte Anwendungen zu installieren oder zu verwenden. Sie können Blacklist-Regeln oder Whitelist-Regeln verwenden, um dieses Ergebnis zu erzielen. AppLocker hilft Administratoren bei der Kontrolle, welche Anwendungen und Dateien Benutzer ausführen können. Dazu gehören ausführbare Dateien, Skripts, Windows Installer- Dateien, DLLs , gepackte(Packaged) Apps und gepackte(Packaged) App-Installationsprogramme.

Windows AppLocker verhindert, dass Benutzer Anwendungen installieren oder ausführen

In Windows 10 und Windows 8.1 hat sich AppLocker weiterentwickelt und ermöglicht Ihnen das Blockieren von Legacy- sowie Windows Store - Apps.

So verwenden Sie AppLocker(AppLocker) in Windows 11/10

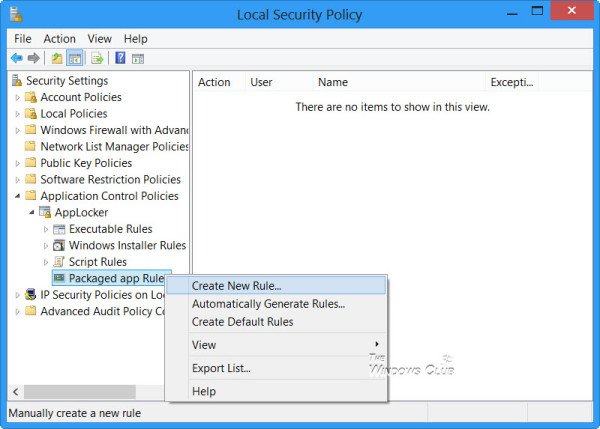

Um zu verhindern, dass Benutzer Windows Store-Apps mit AppLocker in Windows installieren oder ausführen , geben Sie secpol.msc in Ausführen(Run) ein und drücken Sie die Eingabetaste , um den (Enter)Editor für lokale Sicherheitsrichtlinien(Local Security Policy Editor) zu öffnen .

Navigieren Sie in der Konsolenstruktur zu Security Settings > Application Control Policies > AppLocker .

Wählen(Select) Sie aus, wo Sie die Regel erstellen möchten. Dies kann für eine ausführbare Datei, Windows Installer , Skripts(Scripts) oder im Fall von Windows 10 eine im Windows Store verpackte App sein.

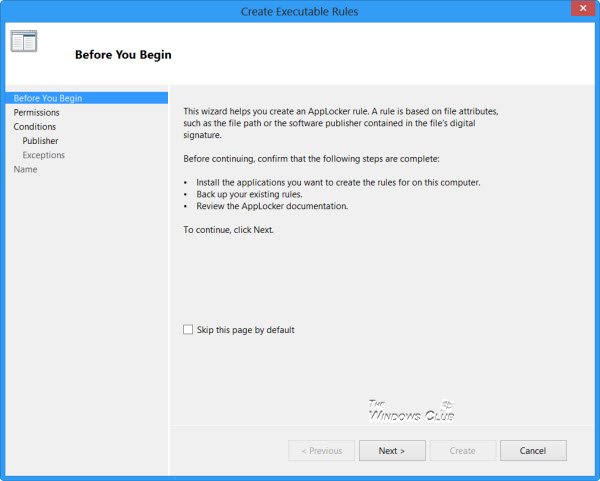

Angenommen, Sie möchten eine Regel für gepackte(Packaged) Apps erstellen. Klicken Sie mit der rechten Maustaste auf Packaged apps und wählen Sie Create Rule(Create Rule) aus . Sie werden eine Seite „Bevor Sie beginnen“(Before You Begin page) sehen .

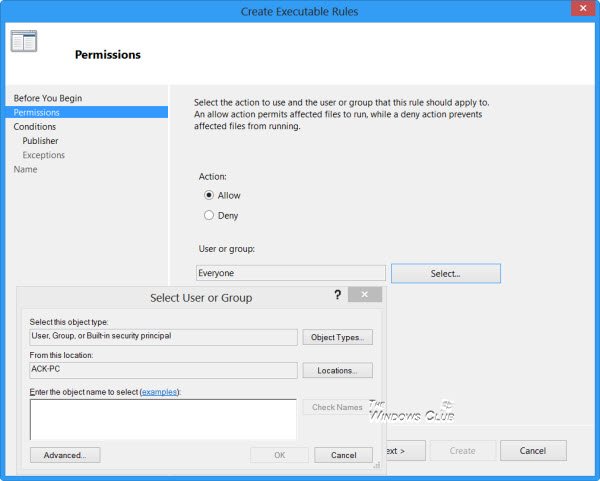

Klicken Sie auf Weiter, um zur Seite Berechtigungen(Permissions page) zu gelangen .

Wählen Sie auf dieser Seite die Aktion viz aus. Zulassen oder Ablehnen(Deny) und den Benutzer(User) oder die Benutzergruppe(User Group) , für die die Regel gelten soll. Klicken Sie auf Weiter(Click Next) , um zur Seite Bedingungen(Conditions page) zu gelangen .

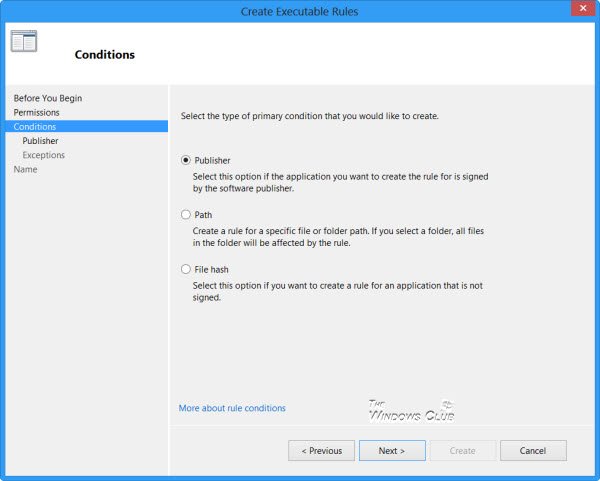

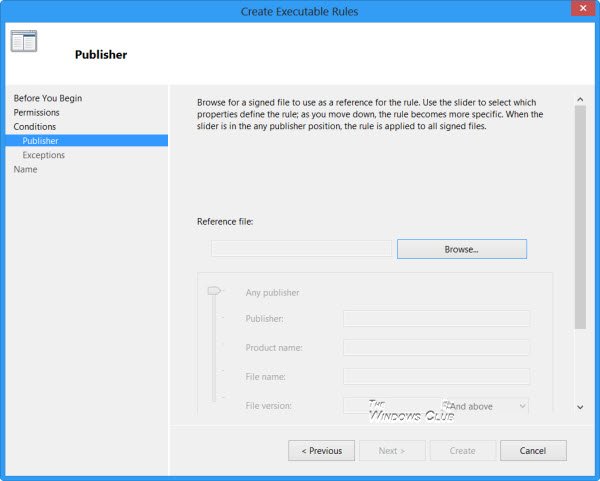

Wählen Sie aus, wie Sie die Regeln erstellen möchten – basierend auf Publishers, File Path oder Has . Ich habe Publisher ausgewählt, was die Standardeinstellung ist.

Klicken Sie auf Weiter, um zur Publisher-Seite(Publisher page) zu gelangen .

Hier können Sie nach einer Referenz(Reference) für die gepackte App suchen und diese auswählen und den Geltungsbereich(Scope) für die Regel festlegen.

Zu den Einstellungen für den Bereich gehören:(Settings for Scope include:)

- Gilt für jeden Verlag

- Gilt für einen bestimmten Publisher

- Gilt für einen Paketnamen

- Gilt für eine Paketversion

- Anwenden benutzerdefinierter Werte auf die Regel

Die Optionen für Referenz umfassen:(The options for Reference include:)

- Verwenden Sie(Use) eine installierte gepackte App als Referenz

- Verwenden Sie ein gepacktes App-Installationsprogramm als Referenz

Nachdem Sie Ihre Auswahl getroffen haben, klicken Sie erneut auf Weiter(Next) .

Wenn Sie möchten, können Sie auf der Seite Ausnahmen(Exceptions page) Bedingungen angeben, wann die Regeln ausgeschlossen werden sollen, und auf der Seite Name und Beschreibung(Name and Description page) können Sie den automatisch generierten Regelnamen akzeptieren oder einen neuen Regelnamen eingeben und auf Erstellen(Create) klicken . Weitere Informationen zum Erstellen von Regeln für verpackte Windows Store(Packaged Windows Store) - Apps finden Sie hier bei Technet .

Beachten Sie, dass der Anwendungsidentitätsdienst(Application Identity service) auf Ihrem Computer ausgeführt werden muss, damit AppLocker auf Ihrem System funktioniert . Außerdem ist der zum Ausführen von AppLOcker erforderliche Gruppenrichtlinien- Clientdienst gpsvc unter (Group Policy Client service)Windows RT standardmäßig deaktiviert , sodass Sie ihn möglicherweise über services.msc aktivieren müssen.

Unterschied zwischen AppLocker in Windows 11/10 und Windows 7

Mit dem AppLocker in Windows 10 können Sie auch Regeln für verpackte Windows Store-(Packaged Windows Store) Apps erstellen. Darüber hinaus können die Windows 10/8 AppLocker - Regeln auch zusätzlich die Dateiformate .mst(.mst) und .appx steuern .

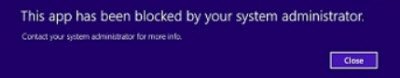

Diese App wurde von Ihrem Systemadministrator blockiert

Wenn Sie als Benutzer feststellen, dass Sie beim Starten einer beliebigen Windows Store -App (oder herkömmlicher Software) die Meldung erhalten: Diese App wurde von Ihrem Systemadministrator blockiert , müssen Sie sich an Ihren (This app has been blocked by your system administrator)Administrator wenden und ihn bitten, Regeln zum Zulassen zu erstellen Ihnen, die Software zu verwenden (oder zu installieren).

Um AppLocker(AppLocker) -Regeln zu erstellen und durchzusetzen , muss auf dem Computer Windows 11/10 , Windows 8 Enterprise, Windows 7 Ultimate , Windows 7 Enterprise, Windows Server 2008 R2 oder Windows Server 2012 ausgeführt werden .

Sie können Benutzer auch mithilfe der Registrierungs-(Registry) oder Gruppenrichtlinie (Group Policy)daran hindern, Programme zu installieren oder auszuführen .

PS : Windows Program Blocker ist eine kostenlose App- oder Anwendungsblocker(Application) -Software, um zu verhindern, dass Software unter Windows 10/8/7 .

Related posts

So installieren Sie NumPy mit PIP unter Windows 10

Unmounten oder Verwerfen einer fehlgeschlagenen WIM auf einem Windows-System

So aktualisieren Sie das BIOS auf einem Windows 11/10-Computer

So erstellen Sie ein transparentes Bild in Paint.NET unter Windows 11/10

So löschen Sie Dateien und Ordner in Windows 11/10

So blockieren oder entsperren Sie jemanden auf WhatsApp -

So erstellen Sie einen Windows 11-Hotspot -

Wie melde ich mich mit einer PIN bei Windows 10 an? Wie ändere ich die Login-PIN?

So ändern Sie die Sprache unter Windows 10: Alles, was Sie wissen müssen -

Finden Sie heraus, wann Windows installiert wurde. Was ist das ursprüngliche Installationsdatum?

5 Möglichkeiten zum Auswerfen einer externen Festplatte oder USB von Windows 10

So deaktivieren Sie Sticky Keys in Windows 10

So installieren und verwenden Sie FFmpeg unter Windows 11/10

So testen Sie Ihren Arbeitsspeicher mit dem Windows-Speicherdiagnosetool -

So entfernen Sie ein Konto von Windows (7 Möglichkeiten) -

So setzen Sie Windows Update-Komponenten in Windows 11/10 zurück

So konvertieren Sie Videos mit dem VLC Media Player unter Windows 10

So erstellen Sie abgerundete kreisförmige Bilder mit GIMP unter Windows 10

So erstellen oder stellen Sie ein Systemabbild in Windows 11/10 wieder her

Master Boot Record (MBR) in Windows 11/10 wiederherstellen, reparieren, reparieren