Was ist das Border Gateway Protocol? Verwendet Ihr ISP BGP?

Border Gateway Protocol oder kurz BGP hilft dabei, den Weg von Datenpaketen zu verfolgen, damit die Pakete über möglichst wenige Knoten zugestellt werden können. Die Knoten hier beziehen sich auf autonome Netzwerke, die alle zu einem riesigen Internet verbunden sind .

Was ist das Border Gateway Protocol

Als ich in der Schule war, besuchte unsere Klasse ein Postamt, um zu sehen, wie es funktioniert. Der Postmeister sagte uns, dass sie die Post nach Bestimmungsorten sortieren und in entsprechende Säcke stecken. Manchmal ist ein direkter Weg nicht möglich, sodass einige Postsendungen an ein Postamt in der Nähe des Bestimmungsorts weitergeleitet werden, und dieses Postamt ermöglicht die Zustellung der Post, indem es sie gemäß der Adresse weiterleitet.

Das Border Gateway Protocol(Border Gateway Protocol) repräsentiert ein Postamt. Man kann sagen, es ist das Postamt des Internets(Internet) . Die Datenpakete, die wir bei der Arbeit im Internet generieren , müssen durch verschiedene autonome Netzwerke geleitet werden, damit sie die Ziel-IP-Adresse erreichen können. Ein Internet besteht eigentlich aus vielen Netzwerken, die wie ein riesiges Netzwerk aussehen. Das Internet ist somit ein Netzwerk von autonomen Netzwerken. Diese autonomen Netzwerke werden von ISPs , Regierungen und Technologieorganisationen usw. bereitgestellt.

Ist BGP sicher? Wie kann BGP gekapert werden?

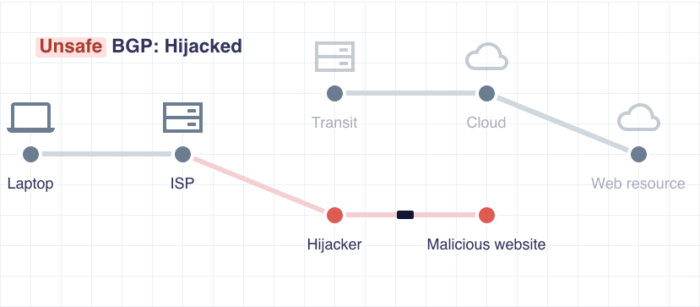

Diese autonomen Netzwerke werden von verschiedenen Instanzen aufgebaut und entscheiden, welche Knoten des Internets(Internet) verwendet werden, damit die Datenpakete ihr Ziel erreichen, ohne verloren zu gehen. Aber es kommt vor, dass es Rogue-Knoten auf dem Pfad gibt, die die Datenroute kapern, indem sie einen oder mehrere echte Knoten im Internet vergiften .

Was passiert ist, wenn ein Datenpaket von A nach B nach C nach D verschoben werden soll, wobei D das Ziel ist, wird das Datenpaket an A gesendet. Dieser Knoten kontaktiert den nächsten Knoten B, damit es weitergeleitet werden kann zum Ziel. Wenn ein Hijacker einen gefälschten Knoten B erstellt und den echten B vergiftet, wird das Datenpaket von A zum gefälschten Knoten B verschoben. Dieser bösartige Knoten leitet die Datenpakete nun auf eine ähnlich aussehende bösartige Website um.

Mit anderen Worten, das Border Gateway Protocol ist nicht sicherer, wenn es nur für sich allein verwendet wird. Laut Cloudflare gibt es eine Methode, die die Nutzung des (Cloudflare)Internets(Internet) sicherer macht, ohne Opfer von Hijackern zu werden.

Ressourcen-Public-Key-Infrastruktur(Resource Public Key Infrastructure) ( RPKI )

Die Resource Public Key Infrastructure oder RPKI ist ein Dienst, der Datenpakete davor schützt, in BGP - Netzwerken gekapert zu werden. Diese Technik verwendet Kryptographie beim Abfragen der Route, die für die Datenpakete genommen werden soll. Daher hilft die Verwendung von RPKI over Border Gateway Protocol ( BGP ) bei der Sicherung von Daten und verhindert die Entführung von Knoten, die in einer Internetroute(Internet) verwendet werden .

Um festzustellen, ob Ihr Internetdienstanbieter(Internet Service Provider) das Border Gateway Protocol ordnungsgemäß verwendet, besuchen Sie IsBGPsafeyet.com(IsBGPsafeyet.com) und klicken Sie auf der Seite auf die Schaltfläche ISP testen .(Test your ISP)

Um zusammenzufassen:

- BGP ist ein Protokoll, das eine Route für Datenpakete erstellt, um ihr Ziel zu erreichen

- BGP ist nicht sehr sicher, wenn es alleine implementiert wird

- RPKI verwendet Kryptografie und hilft so bei der Vermeidung bösartiger Knoten, wenn es in Kombination mit dem Border Security Protocol ( BGP ) verwendet wird.

Related posts

So finden Sie die IP-Adresse des Routers unter Windows 10 - IP-Adresssuche

Das Netzwerksymbol zeigt an, dass kein Internetzugriff besteht, aber ich bin verbunden

So richten Sie eine Internetverbindung unter Windows 11/10 ein

Was ist Network Address Translator (NAT)? Was tut es? Brauche ich es?

So überprüfen Sie die Netzwerkadaptergeschwindigkeit unter Windows 11/10

2 Möglichkeiten, die Firmware auf einem TP-Link Wi-Fi 6-Router zu aktualisieren -

Die besten kostenlosen Tools zur Bandbreitenüberwachung für Windows 11/10

So legen Sie einen Zeitplan auf Ihrem TP-Link Wi-Fi 6-Router fest -

So verwenden Sie die Tracking-Prävention in Microsoft Edge -

2 Möglichkeiten, Android-Apps den Zugriff auf das Internet zu verwehren -

Keine Internetverbindung, wird aber als mit dem Web verbunden angezeigt

7 Möglichkeiten, wie die ASUS-Kindersicherung Ihre Kinder schützt

So verwandeln Sie Ihr Android in einen WLAN-Hotspot

Der Android Data Saver und wie man ihn aktiviert

So erstellen Sie einen Link zu einer Datei oder einem Ordner in Windows (2 Möglichkeiten) -

Verbessern Sie die Geschwindigkeit des drahtlosen Netzwerks unter Windows 10

So erstellen Sie einen Windows 11-Hotspot -

Review ASUS RT-AX68U: Ein Klassiker neu gestaltet für Wi-Fi 6! -

TP-Link Archer AX20 Test: Preis-Leistungs-Verhältnis neu definieren? -

So blockieren Sie Remote Desktop auf Ihrem Windows-PC -