So verwenden Sie iVerify, um Ihr iOS-Gerät vor Hackern zu schützen

Jedes Betriebssystem und Gerät hat seine Sicherheitstools. Wenn Sie einen Desktop-Computer verwenden, sind Sie mit dem breiten Angebot an Firewalls, Viren- und Malware-Prüfprogrammen und allgemeinen Sicherheitsratschlägen(general security advice) vertraut .

Aber was ist mit Ihren Smartphones und Tablets? Da immer mehr Menschen auf mobile Computer umsteigen und immer mehr Tablets als De-facto-Computer verwendet(more tablets being used as de-facto computers) werden, wird der Bedarf an einer mobilen Sicherheitslösung immer dringender(becomes ever more pressing) .

Mit iVerify(iVerify) hat sich eine neue Lösung für iOS-Geräte vorgestellt . Bei 5 $ wird es die Freebie-suchende Menge abschrecken, aber es lohnt sich, Ihren täglichen Latte im Austausch für Seelenfrieden zu opfern.

But….iOS Devices Can’t Be Hacked!

Es gibt eine gefährliche Illusion, dass iOS-Geräte uneinnehmbar sind. Dass die Verschlüsselung auf ihnen sie für alle Hacking-Versuche unsterblich macht. Das ist falsch.

Es stimmt(is) , dass iOS-Geräte über extrem gute Verschlüsselungsfunktionen verfügen (vorausgesetzt, Sie denken daran, sie einzuschalten!). Aber nichts ist garantiert. Es werden ständig Fehler gefunden, darunter allein zehn Fehler in iMessage(ten bugs in iMessage alone) .

iVerify überwacht auf potenzielle Sicherheitslücken und meldet alles, was es für verdächtig hält. Es gibt Ihnen auch eine Checkliste mit Dingen, die Sie tun müssen, um Ihr Telefon vollständig zu sperren, um es für andere noch schwieriger zu machen, auf Ihr Telefon zuzugreifen.

iVerify für iOS einrichten(Setting Up iVerify for iOS)

iVerify funktioniert sowohl auf dem iPhone als auch auf dem iPad. Wenn Sie für das eine kaufen, erhalten Sie die Version für das andere, daher empfehlen wir dringend, die App auf beiden Geräten einzurichten, wenn Sie beide haben.

- Wenn die App heruntergeladen wurde, öffnen Sie sie und klicken Sie auf die grüne Schaltfläche „ Weiter “.(Continue)

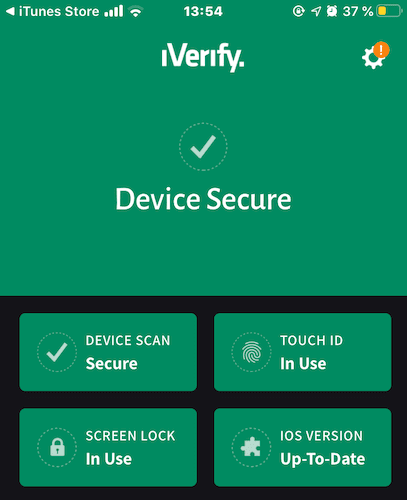

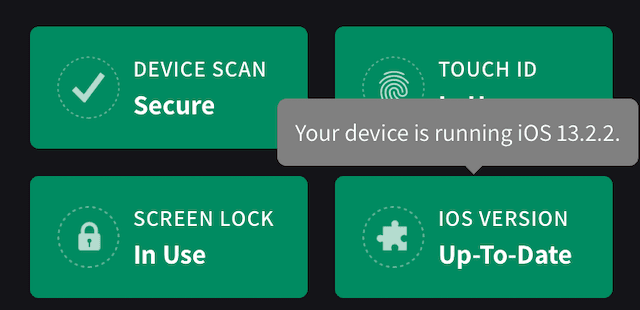

- Dadurch wird der Hauptbildschirm geöffnet, um die seiner Meinung nach vier wichtigsten Sicherheitsbereiche anzuzeigen – Gerätescan, Touch-ID, Bildschirmsperre(Device Scan, Touch ID, Screen Lock) und Ihre aktuelle iOS-Version .

- Da ich sie alle verwende und aktualisiere, sind sie derzeit alle grün. Aber wenn einer von ihnen deaktiviert oder veraltet war, wurde er rot angezeigt und erforderte sofortige Aufmerksamkeit.

- Wenn Sie leicht auf eine der Schaltflächen tippen, erhalten Sie relevante Informationen.

- Wenn Sie nun auf der Seite weiter nach unten scrollen, sehen Sie Checklisten mit Sicherheitsvorkehrungen, die Sie jetzt ergreifen können, um Ihr Gerät noch stärker zu sperren.

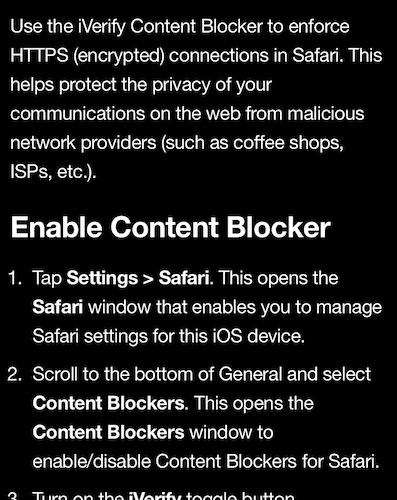

- Wenn Sie auf die erste, Schutz vor Diebstahl,(Protect against theft,) tippen, erhalten Sie eine Liste der Empfehlungen von iVerify in dieser Kategorie.

- Ein kleiner Minuspunkt ist, dass iVerify nicht überprüft, ob Sie diese Dinge bereits getan haben. Es wird nur davon ausgegangen, dass Sie es nicht getan haben. Wenn Sie etwas finden, das Sie bereits erledigt haben, tippen Sie darauf, scrollen Sie nach unten und tippen Sie dann auf Ich habe das überprüft(I’ve Reviewed This) . Es wird dann als abgeschlossen markiert.

- Tippen Sie für eine Aufgabe, die Sie noch nicht abgeschlossen haben, darauf und auf der nächsten Seite erhalten Sie vollständige Anweisungen, wie Sie sie erreichen können, einschließlich einer Schaltfläche, mit der Sie zu den Geräteeinstellungen gelangen.

- Sobald Sie dies getan haben, kehren Sie zu iVerify zurück, tippen Sie auf Ich habe dies überprüft(I’ve Reviewed This) und es wird als abgeschlossen markiert. Fahren Sie mit dem nächsten fort und wiederholen Sie.

iVerify erkennt Bedrohungen für Ihr iOS-Gerät(iVerify Detects Threats to Your iOS Device)

Wenn iVerify eine Bedrohung erkennt, generiert es einen eindeutigen Link zurück zu Trail of Bits , dem Entwickler von iVerify. Dieser Link gibt Ihnen Informationen darüber, was zu tun ist, um die Bedrohung zu beseitigen und die Bedrohung an Trail of Bits zu melden, um die Bedrohungsdatenbank zu verbessern.

Wie der Bildschirm sagt, öffnen Sie den Link auf einem anderen nicht infizierten Gerät, schließen Sie das infizierte Gerät und folgen Sie den Anweisungen im angegebenen Link.

Not 100% Perfect – But Better Than Nothing

Dies sollte nicht als perfekte Lösung zur Bekämpfung von Spyware, Malware und Hackern angesehen werden. Nichts ist perfekt. Bedrohungen entwickeln sich ständig, und wenn sich ein von der Regierung oder einem Staat unterstützter Bösewicht einmischt, ist etwas wie iVerify offensichtlich nutzlos.

Aber 99 % von uns werden nicht von totalitären Regierungen oder jemandem, der ein Sprachverschlüsselungsgerät benutzt, ins Visier genommen, das verlangt, dass er eine Milliarde Dollar dafür bezahlt, dass er das Stromnetz nicht durcheinander bringt. Für uns normale Leute könnte sich iVerify als eine sehr wertvolle Ressource erweisen.

Related posts

Sichern Sie Ihr iOS-Gerät automatisch über WLAN

Verwenden Sie Ihr iOS-Gerät als kabelgebundenes Modem

So sichern Sie Ihr iOS-Gerät mit iTunes

So optimieren Sie die mobile Outlook-App für Ihr Telefon

So verknüpfen Sie ein Android-Telefon oder iPhone mit einem Windows 10-PC

Was ist Drag-and-Drop? So ziehen und ablegen -

So teilen Sie den Bildschirm auf Skype für Android und iOS

So melden Sie sich bei Ihrem ASUS-Router an: Vier Möglichkeiten, die funktionieren -

So verhindern Sie, dass Chrome nach dem Speichern von Passwörtern fragt -

So löschen Sie Skype-Nachrichten (Windows, Android, iPhone, Mac)

So schließen Sie alle Tabs in Edge gleichzeitig auf Android und iOS

Synchronisieren Sie Android- und iOS-Geräte mithilfe von Moboplay mit einem Windows-PC

So ändern Sie die Sprache auf Facebook: Alles, was Sie wissen müssen -

3 Möglichkeiten, das Bluetooth des iPhones ein- oder auszuschalten -

So ändern Sie die Sprache auf dem iPhone oder iPad: Alles, was Sie wissen müssen -

Welches iPhone habe ich? Wie Sie Ihr iPhone-Modell auf 3 verschiedene Arten feststellen können

3 Möglichkeiten, um den PUK-Code Ihrer SIM-Karte zu erhalten

So aktivieren Sie den Dunkelmodus in der OneNote-App für iPhone oder iPad

So installieren Sie Add-Ins in Outlook für Android und iOS

Was ist NFC? So verwenden Sie NFC -