Ransomware-Angriffe, Definition, Beispiele, Schutz, Entfernung

Ransomware ist heutzutage zu einer ernsthaften Bedrohung für die Online-Welt geworden. Viele Softwarefirmen, Universitäten, Unternehmen und Organisationen auf der ganzen Welt versuchen, Vorsichtsmaßnahmen zu ergreifen, um sich vor Ransomware-Angriffen zu schützen. Die Regierungen der Vereinigten (United) Staaten(States) und Kanadas haben eine gemeinsame Erklärung zu Ransomware-Angriffen herausgegeben, in der sie die Benutzer auffordern, wachsam zu bleiben und Vorsichtsmaßnahmen zu treffen. Kürzlich, am 19. Mai (May 19), hat die Schweizer Regierung den Ransomware Info Day begangen(Ransomware Info Day) , um das Bewusstsein für Ransomware und ihre Auswirkungen zu schärfen. Auch in Indien ist Ransomware auf dem Vormarsch.

Microsoft hat kürzlich Daten veröffentlicht, in denen erwähnt wird, wie viele Computer (Benutzer) weltweit von Ransomware-Angriffen betroffen waren. Es wurde festgestellt, dass die Vereinigten (United) Staaten(States) bei Ransomware-Angriffen an der Spitze standen; gefolgt von Italien(Italy) und Kanada(Canada) . Hier sind die 20 Länder, die am stärksten von Ransomware-Angriffen betroffen sind.

Hier ist eine detaillierte Beschreibung, die die meisten Ihrer Fragen zu Ransomware beantwortet. Dieser Beitrag wirft einen Blick auf Was sind Ransomware-Angriffe, die Arten von Ransomware, Wie gelangt Ransomware auf Ihren Computer und schlägt Möglichkeiten zum Umgang mit Ransomware vor.

(Here is a detailed write-up that will answer most of your questions regarding ransomware. This post will take a look at What are Ransomware Attacks, the Types of ransomware, How does ransomware gets on your computer and suggests ways of dealing with ransomware.)

Ransomware-Angriffe

Was ist Ransomware

Ransomware ist eine Art von Malware, die Ihre Dateien, Daten oder den PC selbst sperrt und Geld von Ihnen erpresst, um Zugriff zu gewähren. Dies ist eine neue Möglichkeit für Malware-Autoren, Gelder für ihre illegalen Aktivitäten im Internet zu sammeln.

Wie gelangt Ransomware auf Ihren Computer?

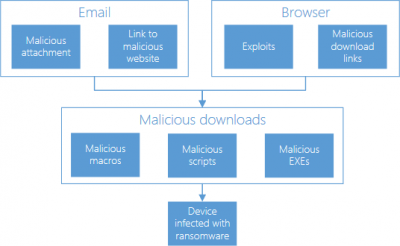

Sie könnten Ransomware erhalten, wenn Sie auf einen fehlerhaften Link klicken oder einen schädlichen E-Mail-Anhang öffnen. Dieses Bild von Microsoft beschreibt, wie die Ransomware-Infektion stattfindet.

Ransomware sieht aus wie ein harmloses Programm oder ein Plugin oder eine E-Mail mit einem „sauberen“ Anhang, die ohne Wissen des Benutzers installiert wird. Sobald es seinen Zugriff auf das System des Benutzers erhält, beginnt es sich über das System auszubreiten. Schließlich sperrt die Ransomware zu einem bestimmten Zeitpunkt das System oder bestimmte Dateien und schränkt den Zugriff des Benutzers ein. Manchmal sind diese Dateien verschlüsselt. Ein Ransomware-Autor verlangt einen bestimmten Geldbetrag, um den Zugriff auf die Dateien zu ermöglichen oder sie zu entschlüsseln.

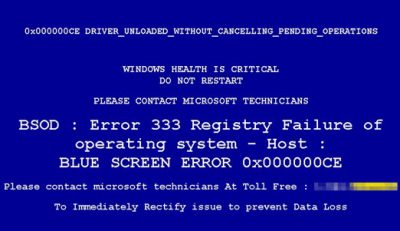

Eine gefälschte Warnmeldung einer Ransomware sieht wie folgt aus:

Während der Ransomware-Angriffe gibt es jedoch keine Garantie dafür, dass die Benutzer ihre Dateien auch nach Zahlung des Lösegelds zurückerhalten. Daher(Hence) ist es besser, Ransomware-Angriffe zu verhindern, als zu versuchen, Ihre Daten auf irgendeine Weise zurückzubekommen. Sie können RanSim Ransomware Simulator verwenden , um zu überprüfen, ob Ihr Computer ausreichend geschützt ist.

Lesen Sie(Read) : Was tun nach einem Ransomware-Angriff auf Ihren Windows-Computer?(What to do after a Ransomware attack on your Windows computer?)

So erkennen Sie Ransomware-Angriffe

Die Ransomware greift im Allgemeinen die persönlichen Daten wie Bilder, Dokumente, Dateien und Daten des Benutzers an. Es ist einfach , die Ransomware zu identifizieren(identify the ransomware) . Wenn Sie eine Ransomware-Notiz sehen, in der Geld verlangt wird, um Zugriff auf Ihre Dateien oder verschlüsselte Dateien, umbenannte Dateien, einen gesperrten Browser oder einen gesperrten Bildschirm Ihres PCs zu erhalten, können Sie sagen, dass Ransomware Ihr System fest im Griff hat.

Die Symptome von Ransomware-Angriffen können sich jedoch je nach Art der Ransomware ändern.

Lesen Sie(Read) : Malware Tracker Maps , mit denen Sie Cyberangriffe(Cyber Attacks) in Echtzeit anzeigen können.

Arten von Ransomware-Angriffen

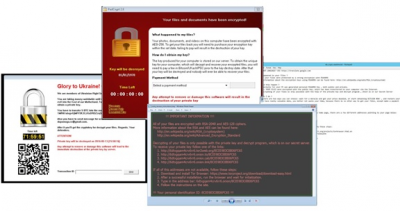

Früher zeigte Ransomware eine Meldung an, die besagt, dass der Benutzer etwas Illegales getan hat und von der Polizei oder der Regierungsbehörde auf der Grundlage einer Richtlinie mit einer Geldstrafe belegt wird. Um diese „Gebühren“ (die definitiv falsche Gebühren waren) loszuwerden, wurden die Benutzer aufgefordert, diese Bußgelder zu zahlen.

Heutzutage kann ein Ransomware-Angriff auf zwei Arten erfolgen. Es sperrt entweder den Computerbildschirm oder verschlüsselt bestimmte Dateien mit einem Passwort. Basierend auf diesen beiden Typen wird die Ransomware in zwei Typen unterteilt:

- Sperrbildschirm-Ransomware

- Verschlüsselungs-Ransomware.

Sperrbildschirm-Ransomware(Lock screen ransomware) sperrt Ihr System und verlangt ein Lösegeld dafür, dass Sie wieder darauf zugreifen können. Der zweite Typ, also die Encryption-Ransomware , verändert die Dateien in Ihrem System und verlangt Geld, um sie wieder zu entschlüsseln.

Die anderen Arten von Ransomware sind:

- Master Boot Record (MBR)-Ransomware

- Ransomware verschlüsselt Webserver

- Ransomware für Android-Mobilgeräte

- IoT-Ransomware .

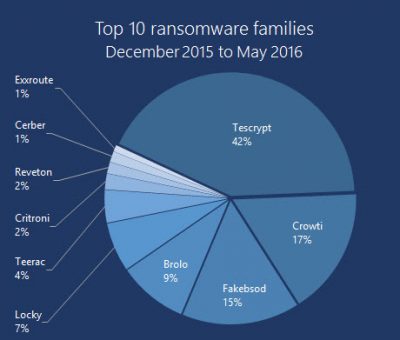

Hier sind einige Ransomware-Familien und ihre Angriffsstatistiken:

Werfen Sie auch einen Blick auf das Ransomware-Wachstum und seine Infektionsstatistiken.

Wer kann von den Ransomware-Angriffen betroffen sein?

Es spielt keine Rolle, wo Sie sich befinden und welches Gerät Sie verwenden. Ransomware kann jeden jederzeit und überall angreifen. Die Ransomware-Angriffe können auf jedem mobilen Gerät, PC oder Laptop stattfinden, wenn Sie das Internet zum Surfen, E-Mailen, Arbeiten oder Online-Shopping nutzen. Sobald es einen Weg zu Ihrem Mobilgerät oder dem PC gefunden hat, wendet es seine Verschlüsselungs- und Monetarisierungsstrategien auf diesem PC und Mobilgerät an.

Wann kann Ransomware angreifen?

Was sind also die möglichen Ereignisse, wenn Ransomware zuschlagen kann?

- Wenn Sie nicht vertrauenswürdige Websites besuchen

- Herunterladen oder Öffnen von Dateianhängen, die von unbekannten E-Mail-Absendern (Spam-E-Mails) empfangen wurden. Einige der Dateierweiterungen dieser Anhänge können (.ade, .adp , .ani , .bas , .bat , .chm , .cmd , .com , .cpl , .crt , .hlp , .ht, .hta sein(.hta) , .inf , .ins, .isp , .job , .js, .jse , .lnk , .mda , .mdb , .mde , .mdz , .msc ,.msi , .msp , .mst , .pcd , .reg , .scr , .sct , .shs , .url , .vb, .vbe , .vbs , .wsc , .wsf , .wsh , .exe , .pif .) Und auch die Dateitypen, die Makros unterstützen (.doc, .xls , .docm , .xlsm , .pptm , etc.)

- Installieren von Raubkopien, veralteten Softwareprogrammen oder Betriebssystemen

- Anmeldung bei einem PC, der Teil des bereits infizierten Netzwerks ist

Vorsichtsmaßnahmen gegen Ransomware-Angriffe

Der einzige Grund, warum Ransomware erstellt wird, ist, dass die Malware-Autoren darin eine einfache Möglichkeit sehen, Geld zu verdienen. Schwachstellen wie ungepatchte Software, veraltete Betriebssysteme oder die Unwissenheit von Personen sind für solche Personen mit böswilligen und kriminellen Absichten von Vorteil. Daher(Hence) ist Sensibilisierung(awareness) der beste Weg, um Angriffe durch Ransomware zu vermeiden.

Hier sind einige Schritte, die Sie unternehmen können, um Ransomware-Angriffe zu bekämpfen oder zu bewältigen:

- Windows-Benutzern wird empfohlen, ihr Windows-Betriebssystem auf(System) dem neuesten Stand zu halten. Wenn Sie auf Windows 10 upgraden , reduzieren Sie die Ereignisse des Ransomware-Angriffs auf das maximale Ausmaß.

- Sichern Sie Ihre wichtigen Daten immer auf einer externen Festplatte.

- Aktivieren Sie den Dateiverlauf oder den Systemschutz.

- Hüten Sie(Beware) sich vor Phishing-E-Mails und Spam und überprüfen Sie die E-Mail, bevor Sie auf den schädlichen Anhang klicken.

- Deaktivieren Sie das Laden von Makros in Ihren Office-Programmen.

- Deaktivieren Sie Ihre Remotedesktopfunktion wann(Desktop) immer möglich.

- Verwenden Sie die Zwei-Faktor-Authentifizierung.

- Verwenden Sie eine sichere und passwortgeschützte Internetverbindung.

- Vermeiden Sie(Avoid) es, Websites zu durchsuchen, die häufig Brutstätten für Malware sind, wie z. B. illegale Downloadseiten, Websites für Erwachsene und Glücksspielseiten.

- Installieren(Install) , verwenden und aktualisieren Sie regelmäßig eine Antivirenlösung

- Verwenden Sie eine gute Anti-Ransomware-Software

- Nehmen Sie Ihre MongoDB-Sicherheit ernst, um zu verhindern, dass Ihre Datenbank von Ransomware gekapert wird.

Der Ransomware Tracker hilft Ihnen dabei, Malware zu verfolgen, zu mindern und sich davor zu schützen.

Lesen Sie(Read) : Schützen Sie sich vor und verhindern Sie Ransomware-Angriffe(Protect against and prevent Ransomware attacks)(Protect against and prevent Ransomware attacks) .

Obwohl einige Ransomware-Entschlüsselungstools(ransomware decryptor tools) verfügbar sind, ist es ratsam, das Problem von Ransomware-Angriffen ernst zu nehmen. Es gefährdet nicht nur Ihre Daten, sondern kann auch Ihre Privatsphäre in einem solchen Ausmaß verletzen, dass es auch Ihrem Ruf schaden kann.

Sagt Microsoft ,

The number of enterprise victims being targeted by ransomware is increasing. The sensitive files are encrypted, and large amounts of money are demanded to restore the files. Due to the encryption of the files, it can be practically impossible to reverse-engineer the encryption or “crack” the files without the original encryption key – which only the attackers will have access to. The best advice for prevention is to ensure confidential, sensitive, or important files are securely backed up in a remote, unconnected backup or storage facility.

Wenn Sie das Pech haben, mit Ransomware infiziert zu werden, können Sie Ransomware(report Ransomware)(report Ransomware) auf Wunsch dem FBI , der Polizei(Police) oder den zuständigen Behörden melden.

Lesen Sie jetzt mehr über den Ransomware-Schutz in Windows(Ransomware protection in Windows) .

Related posts

Aktivieren und konfigurieren Sie den Ransomware-Schutz in Windows Defender

So mindern Sie von Menschen verursachte Ransomware-Angriffe: Infografik

Digitale Souveränität – Definition, Bedeutung, Beispiele und Erklärung

Was ist Spear-Phishing? Erklärung, Beispiele, Schutz

Dateilose Malware-Angriffe, Schutz und Erkennung

Windows Information Protection (WIP) schützt klassifizierte Dateien automatisch

Beheben Sie das Problem mit dem Realtek High Definition Audio-Treiber

CyberGhost Immunizer hilft, Ransomware-Angriffe zu verhindern

Fehlerhafte Virendefinition in Avast Antivirus beheben

Erstellen Sie E-Mail-Regeln, um Ransomware in Microsoft 365 Business zu verhindern

High Definition Audio Device hat ein Treiberproblem in Windows 10

So fügen Sie eine App im Exploit-Schutz von Windows 10 hinzu oder schließen sie aus

So führen Sie ein Update der Windows Defender-Definition durch

Was ist Windows-Update? [Definition]

Kostenlose Anti-Ransomware-Software für Windows-Computer

Was ist das Google Advanced Protection Program?

Ransomware-Schutz in Windows 11/10

Der Windows-Ressourcenschutz konnte den Reparaturdienst nicht starten

Was ist Netzneutralität? Definition, Pro und Contra, Debatte

Liste kostenloser Ransomware-Entschlüsselungstools zum Entsperren von Dateien