Konfigurieren und verwenden Sie YubiKey Secure Login für ein lokales Konto in Windows 10

Benutzer können Hardware-Sicherheitsschlüssel verwenden, die von der schwedischen Firma Yubico hergestellt werden, um sich bei einem (Yubico)lokalen Konto unter Windows 10 anzumelden . Das Unternehmen hat kürzlich die erste stabile Version der Anwendung Yubico Login für Windows(Login for Windows application) veröffentlicht . In diesem Beitrag zeigen wir Ihnen, wie Sie YubiKey für die Verwendung auf Windows 10-PCs installieren und konfigurieren.

YubiKey ist ein Hardware-Authentifizierungsgerät, das Einmalpasswörter, Public-Key-Verschlüsselung und -Authentifizierung sowie die von der FIDO Alliance entwickelten Protokolle Universal 2nd Factor (U2F) und FIDO2 unterstützt(FIDO2) . Es ermöglicht Benutzern, sich sicher bei ihren Konten anzumelden, indem sie Einmalpasswörter ausgeben oder ein vom Gerät generiertes FIDO-basiertes öffentliches/privates Schlüsselpaar verwenden. YubiKey ermöglicht auch das Speichern statischer Passwörter zur Verwendung auf Websites, die keine Einmalpasswörter unterstützen. Facebook verwendet YubiKey für Mitarbeiteranmeldeinformationen und Google unterstützt es sowohl für Mitarbeiter als auch für Benutzer. Einige Passwort-Manager unterstützen YubiKey .Yubico stellt auch den Sicherheitsschlüssel her, ein dem (Security Key)YubiKey ähnliches Gerät, das sich jedoch auf die Authentifizierung mit öffentlichen Schlüsseln konzentriert.

Mit YubiKey können Benutzer Nachrichten signieren, verschlüsseln und entschlüsseln, ohne die privaten Schlüssel der Außenwelt preiszugeben. Diese Funktion war bisher nur für Mac- und Linux - Benutzer verfügbar.

To configure/set up YubiKey on Windows 10, you’ll need the following:

- Eine YubiKey USB-Hardware.

- Yubico Login-Software für Windows.

- YubiKey Manager-Software.

Alle sind auf yubico.com unter der Registerkarte „ Produkte(Product) “ verfügbar . Außerdem sollten Sie beachten, dass die YubiKey- App lokale Windows - Konten, die von Azure Active Directory ( AAD ) oder Active Directory (AD) verwaltet werden, sowie Microsoft-Konten nicht unterstützt .

YubiKey -Hardware-Authentifizierungsgerät

Notieren Sie sich vor der Installation der Yubico Login for Windows -Software Ihren Windows - Benutzernamen und Ihr Passwort für das lokale Konto. Die Person, die die Software installiert, muss über den Windows - Benutzernamen und das Kennwort für ihr Konto verfügen. Ohne diese kann nichts konfiguriert werden und das Konto ist nicht zugänglich. Das Standardverhalten des Windows -Anmeldeinformationsanbieters besteht darin, sich Ihre letzte Anmeldung zu merken, sodass Sie den Benutzernamen nicht eingeben müssen.

Aus diesem Grund erinnern sich viele Menschen möglicherweise nicht an den Benutzernamen. Sobald Sie das Tool jedoch installieren und neu starten, wird der neue Yubico -Anmeldeinformationsanbieter geladen, sodass sowohl Administratoren als auch Endbenutzer den Benutzernamen tatsächlich eingeben müssen. Aus diesen Gründen sollte nicht nur der Administrator, sondern jeder, dessen Konto über Yubico Login für Windows konfiguriert werden soll, sicherstellen, dass er sich mit dem Windows - Benutzernamen und -Passwort für sein lokales Konto anmelden kann, BEVOR der Administrator das Tool installiert und die Konfiguration beendet -Benutzerkonten.

Es ist auch unbedingt zu beachten, dass nach der Konfiguration von Yubico Login für Windows Folgendes vorhanden ist:

- Kein Windows-Kennworthinweis

- Keine Möglichkeit, Passwörter zurückzusetzen

- Keine Funktion Remember Previous User/Login .

Außerdem ist die automatische Windows -Anmeldung nicht mit Yubico Login für Windows kompatibel . Wenn ein Benutzer, dessen Konto für die automatische Anmeldung eingerichtet wurde, sich nicht mehr an sein ursprüngliches Passwort erinnert, wenn die Konfiguration von Yubico Login für Windows wirksam wird, kann nicht mehr auf das Konto zugegriffen werden. Beheben Sie(Address) dieses Problem präventiv, indem Sie:

- Benutzer neue Passwörter festlegen lassen, bevor die automatische Anmeldung deaktiviert wird.

- Lassen Sie alle Benutzer überprüfen, ob sie mit ihrem Benutzernamen und ihrem neuen Passwort auf ihre Konten zugreifen können, bevor Sie Yubico Login für Windows verwenden, um ihre Konten zu konfigurieren.

Für die Installation der Software sind Administratorrechte erforderlich.

YubiKey-Installation

Überprüfen Sie zunächst Ihren Benutzernamen. Nachdem Sie Yubico Login für Windows installiert und neu gestartet haben, müssen Sie dieses zusätzlich zu Ihrem Passwort eingeben, um sich anzumelden. Öffnen Sie dazu die Eingabeaufforderung(Command Prompt) oder PowerShell aus dem Startmenü(Start) und führen Sie den folgenden Befehl aus

whoami

(Take)Beachten Sie die vollständige Ausgabe, die das Format DESKTOP DESKTOP-1JJQRDF\jdoe haben sollte , wobei jdoe der Benutzername ist.

- Laden(Download) Sie die Yubico Login für Windows -Software hier(here) herunter .

- Führen Sie das Installationsprogramm aus, indem Sie auf den Download doppelklicken.

- Akzeptieren Sie die Endbenutzer-Lizenzvereinbarung.

- Geben Sie im Installationsassistenten den Speicherort des Zielordners an oder akzeptieren Sie den Standardspeicherort.

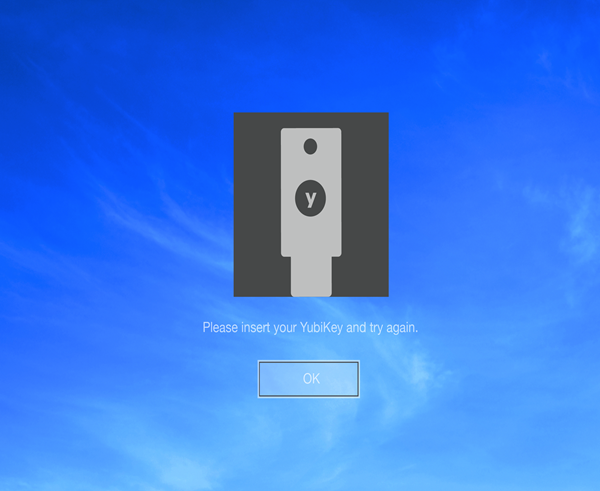

- Starten Sie den Computer neu, auf dem die Software installiert wurde. Nach dem Neustart zeigt der Yubico -Anmeldeinformationsanbieter den Anmeldebildschirm an, der zur Eingabe des YubiKey auffordert .

Da der YubiKey noch nicht bereitgestellt wurde, müssen Sie den Benutzer wechseln und nicht nur das Passwort für Ihr lokales Windows - Konto eingeben, sondern auch Ihren Benutzernamen für dieses Konto. Gegebenenfalls müssen Sie das Microsoft-Konto möglicherweise in Lokales Konto ändern .

Nachdem Sie sich angemeldet haben, suchen Sie mit dem grünen Symbol nach „Login Configuration“. (Das eigentlich mit Yubico Login for Windows bezeichnete Element ist nur das Installationsprogramm, nicht die Anwendung.)

YubiKey-Konfiguration

Administratorrechte(Administrator) sind erforderlich, um die Software zu konfigurieren.

Nur unterstützte Konten können für Yubico Login für Windows konfiguriert werden . Wenn Sie den Konfigurationsassistenten starten und das gesuchte Konto nicht angezeigt wird, wird es nicht unterstützt und steht daher nicht zur Konfiguration zur Verfügung.

Während des Konfigurationsprozesses wird Folgendes benötigt;

- Primär- und Sicherungsschlüssel(Primary and Backup Keys) : Verwenden Sie für jede Registrierung einen anderen YubiKey . Wenn Sie Sicherungsschlüssel konfigurieren, sollte jeder Benutzer einen YubiKey für den primären und einen zweiten für den Sicherungsschlüssel haben.

- Wiederherstellungscode(Recovery Code) : Ein Wiederherstellungscode ist ein letzter Ausweg, um einen Benutzer zu authentifizieren, wenn alle YubiKeys verloren gegangen sind. Wiederherstellungscodes(Recovery) können den von Ihnen angegebenen Benutzern zugewiesen werden; Der Wiederherstellungscode ist jedoch nur verwendbar, wenn der Benutzername und das Kennwort für das Konto ebenfalls verfügbar sind. Die Option zum Generieren eines Wiederherstellungscodes wird während des Konfigurationsprozesses angezeigt.

Schritt 1: Wählen Sie im Windows - (Login Configuration)Startmenü (Start)Yubico > Anmeldekonfiguration aus .

Schritt 2: Das Dialogfeld Benutzerkontensteuerung wird angezeigt. (User Account Control)Wenn Sie dies von einem Nicht-Administratorkonto aus ausführen, werden Sie zur Eingabe der Anmeldeinformationen des lokalen Administrators aufgefordert. Auf der Willkommensseite wird der Bereitstellungsassistent für die Yubico-Anmeldekonfiguration(Yubico Login Configuration) vorgestellt :

Schritt 3: Klicken Sie auf Weiter(Next) . Die Standardseite(Default) der Yubico-Windows-Anmeldekonfiguration(Yubico Windows Login Configuration) wird angezeigt.

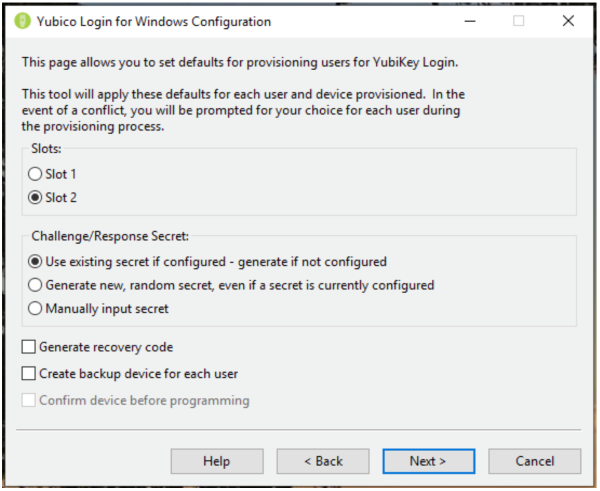

Schritt 4: Die konfigurierbaren Elemente sind:

Slots : Wählen Sie den Slot aus, in dem das Challenge-Response-Geheimnis gespeichert wird. Alle YubiKeys, die nicht angepasst wurden, sind mit einem Berechtigungsnachweis in Steckplatz 1 vorinstalliert. Wenn Sie also Yubico Login für Windows verwenden, um YubiKeys zu konfigurieren, die bereits für die Anmeldung bei anderen Konten verwendet werden, überschreiben Sie Steckplatz 1 nicht.

Challenge/Response Secret : Mit diesem Element können Sie angeben, wie das Geheimnis konfiguriert und wo es gespeichert wird. Die Optionen sind:

- Vorhandenes Geheimnis verwenden, wenn konfiguriert – generieren, wenn nicht konfiguriert(Use existing secret if configured – generate if not configured) : Das vorhandene Geheimnis des Schlüssels wird im angegebenen Slot verwendet. Wenn das Gerät über kein vorhandenes Geheimnis verfügt, generiert der Bereitstellungsprozess ein neues Geheimnis.

- Neues, zufälliges Geheimnis generieren, auch wenn derzeit ein Geheimnis konfiguriert ist(Generate new, random secret, even if a secret is currently configured) : Ein neues Geheimnis wird generiert und in den Steckplatz programmiert, wobei alle zuvor konfigurierten Geheimnisse überschrieben werden.

- Manuelle Eingabe des Geheimnisses(Manually input secret) : Für fortgeschrittene Benutzer(For advanced users) : Während des Bereitstellungsprozesses fordert Sie die Anwendung auf, manuell ein HMAC-SHA1-Geheimnis (20 Bytes – 40 Zeichen hexadezimal codiert) einzugeben.

Wiederherstellungscode generieren(Generate Recovery Code) : Für jeden bereitgestellten Benutzer wird ein neuer Wiederherstellungscode generiert. Dieser Wiederherstellungscode ermöglicht es dem Endbenutzer, sich beim System anzumelden, wenn er seinen YubiKey verloren hat.

Hinweis: Wenn Sie einen Wiederherstellungscode speichern, während Sie einem Benutzer einen zweiten Schlüssel zuweisen, wird jeder vorherige Wiederherstellungscode ungültig und nur der neue Wiederherstellungscode funktioniert.

Backup-Gerät für jeden Benutzer erstellen(Create Backup Device for Each User) : Verwenden Sie diese Option, damit der Bereitstellungsprozess zwei Schlüssel für jeden Benutzer registriert, einen primären YubiKey und einen Backup- YubiKey . Wenn Sie Ihren Benutzern keine Wiederherstellungscodes zur Verfügung stellen möchten, empfiehlt es sich, jedem Benutzer einen Backup- YubiKey zu geben . Weitere Informationen finden Sie oben im Abschnitt Primär-(Primary) und Backup-Schlüssel .(Backup Keys)

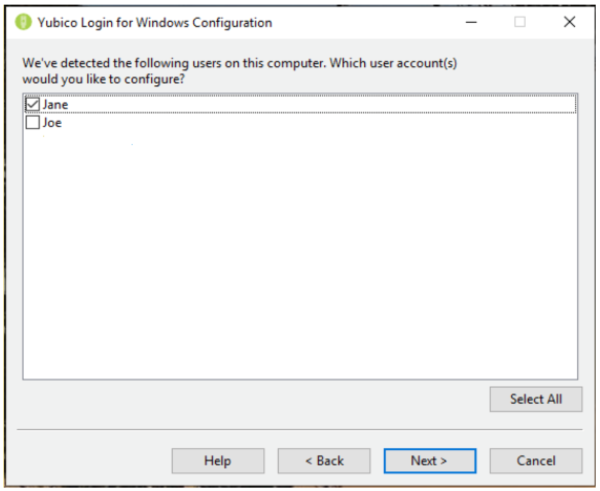

Schritt 5: Klicken Sie auf Weiter(Next) , um die bereitzustellenden Benutzer auszuwählen. Die Seite Benutzerkonten auswählen(Select User Accounts) (Wenn keine lokalen Benutzerkonten von Yubico Login für Windows unterstützt werden , ist die Liste leer) erscheint.

Schritt 6: Wählen Sie die Benutzerkonten aus, die während der aktuellen Ausführung von Yubico Login für Windows bereitgestellt werden sollen , indem Sie das Kontrollkästchen neben dem Benutzernamen aktivieren, und klicken Sie dann auf Weiter(Next) . Die Seite Benutzer konfigurieren(Configuring User) wird angezeigt.

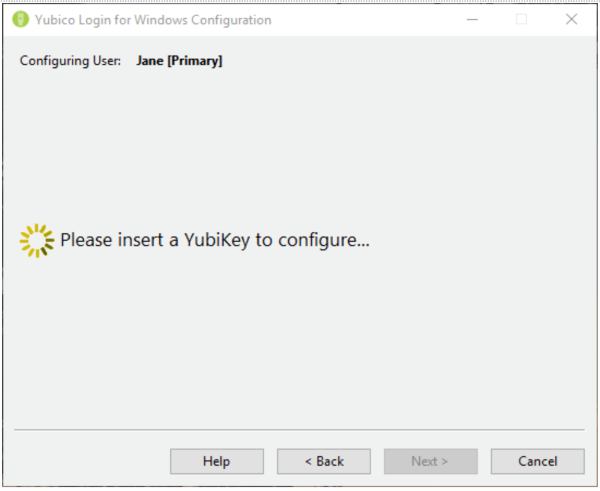

Schritt 7: Der Benutzername, der oben im Feld Benutzer konfigurieren(Configuring User) angezeigt wird, ist der Benutzer, für den derzeit ein YubiKey konfiguriert wird. Wenn jeder Benutzername angezeigt wird, fordert der Prozess Sie auf, einen YubiKey einzulegen, um sich für diesen Benutzer zu registrieren.

Schritt 8: Die Seite „ Warten auf Gerät(Wait for Device) “ wird angezeigt, während ein eingeführter YubiKey erkannt wird und bevor er für den Benutzer registriert wird, dessen Benutzername sich im Feld Benutzer konfigurieren(Configuring User) oben auf der Seite befindet. Wenn Sie Backup-Gerät für jeden Benutzer erstellen(Create Backup Device for Each User) auf der Seite „ Standards “ ausgewählt haben, zeigt das Feld (YubiKeys)Benutzer konfigurieren(Configuring User) auch an, welcher der YubiKeys(Defaults) registriert wird, Primär(Primary) oder Backup .

Schritt 9: Wenn Sie den Bereitstellungsprozess für die Verwendung eines manuell angegebenen Geheimnisses konfiguriert haben, wird das Feld für die 40 hexadezimalen Geheimnisse angezeigt. Geben Sie das Geheimnis ein und klicken Sie auf Weiter(Next) .

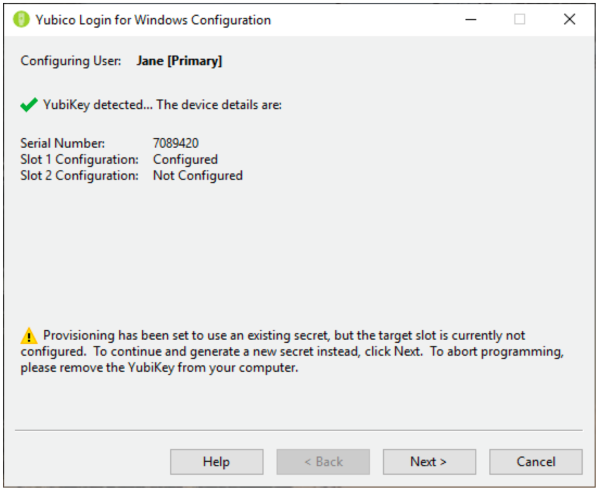

Schritt 10: Die Seite Programmiergerät(Programming Device) zeigt den Fortschritt der Programmierung jedes YubiKey an . Die unten gezeigte Gerätebestätigungsseite(YubiKey) zeigt die Details des vom Bereitstellungsprozess erkannten YubiKey(Device Confirmation) an, einschließlich der Geräteseriennummer (falls verfügbar) und des Konfigurationsstatus jedes One-Time Password ( OTP )-Steckplatzes. Wenn es Konflikte zwischen dem gibt, was Sie als Standard eingestellt haben, und was mit dem erkannten YubiKey möglich ist , wird ein Warnsymbol angezeigt. Wenn alles in Ordnung ist, wird ein Häkchen angezeigt. Wenn in der Statuszeile ein Fehlersymbol angezeigt wird, wird der Fehler beschrieben und Anweisungen zur Behebung werden auf dem Bildschirm angezeigt.

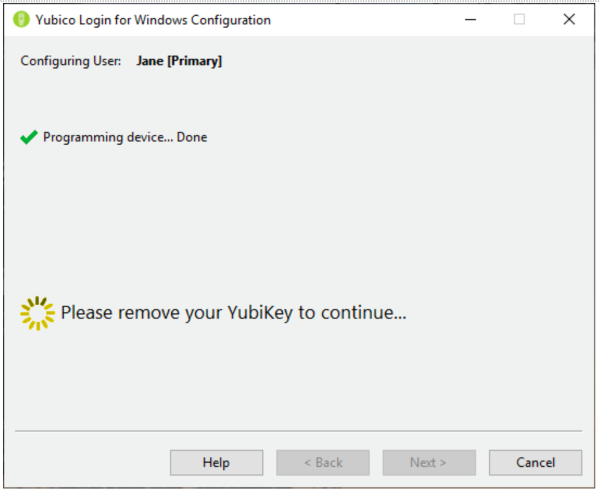

Schritt 11: Sobald die Programmierung für ein Benutzerkonto abgeschlossen ist, kann auf dieses Konto nicht mehr ohne den entsprechenden YubiKey zugegriffen werden . Sie werden aufgefordert, den gerade konfigurierten YubiKey zu entfernen , und der Bereitstellungsprozess fährt automatisch mit der nächsten Benutzerkonto/ YubiKey- Kombination fort.

Schritt 12: Schließlich wurden die YubiKeys für das angegebene Benutzerkonto bereitgestellt:

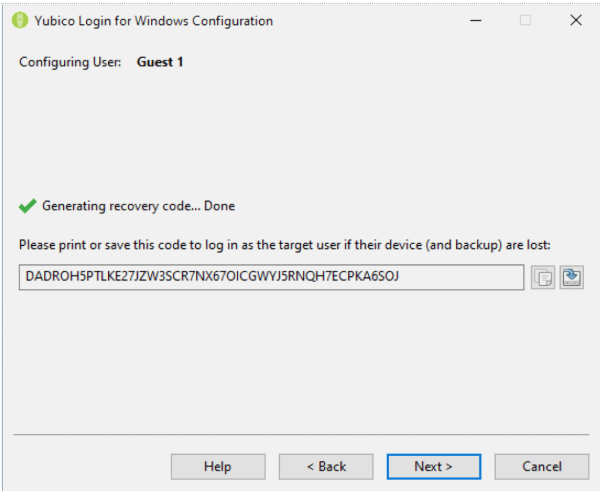

- Wenn „ Wiederherstellungscode generieren(Generate Recovery Code) “ auf der Seite „Standards“ ausgewählt wurde, wird die Seite „ (Defaults)Wiederherstellungscode(Recovery Code) “ angezeigt.

- Wenn Wiederherstellungscode generieren(Generate Recovery Code) nicht ausgewählt wurde, wird der Bereitstellungsprozess automatisch mit dem nächsten Benutzerkonto fortgesetzt.

- Der Bereitstellungsprozess wechselt zu Fertig(Finished) , nachdem das letzte Benutzerkonto fertig ist.

Der Wiederherstellungscode ist eine lange Zeichenfolge. (Um Probleme zu vermeiden, die dadurch verursacht werden, dass der Endbenutzer die Zahl 1 mit dem Kleinbuchstaben L und 0 mit dem Buchstaben O verwechselt, ist der Wiederherstellungscode in Base32 codiert , wodurch ähnlich aussehende alphanumerische Zeichen so behandelt werden, als wären sie gleich.)

Die Seite Wiederherstellungscode(Recovery Code) wird angezeigt, nachdem alle YubiKeys für das angegebene Benutzerkonto konfiguriert wurden.

Schritt 13: Generieren Sie auf der Seite „ Wiederherstellungscode(Recovery Code) “ einen Wiederherstellungscode für den ausgewählten Benutzer und legen Sie ihn fest. Sobald dies geschehen ist, werden die Schaltflächen „ Kopieren(Copy) “ und „ Speichern(Save) “ rechts neben dem Feld „Wiederherstellungscode“ verfügbar.

Schritt 14: Kopieren Sie den Wiederherstellungscode und speichern Sie ihn, damit er nicht mit dem Benutzer geteilt wird, und bewahren Sie ihn auf, falls der Benutzer ihn verliert.

Hinweis(Note) : Stellen Sie sicher, dass Sie den Wiederherstellungscode an diesem Punkt des Prozesses speichern. Sobald Sie mit dem nächsten Bildschirm fortfahren, ist es nicht möglich, den Code abzurufen.

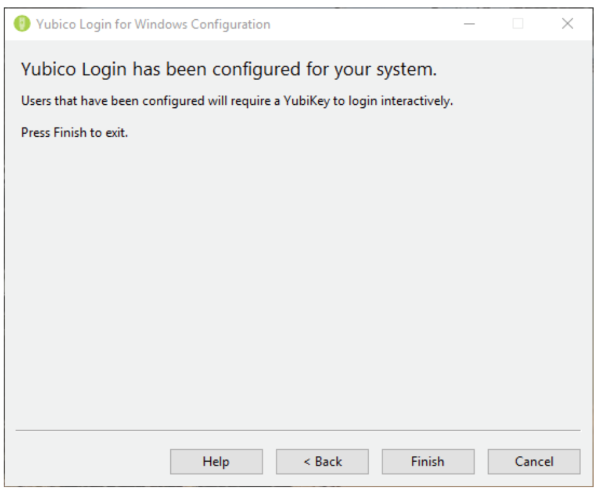

Schritt 15: Um von der Seite Benutzer auswählen(Select Users) zum nächsten Benutzerkonto zu wechseln , klicken Sie auf Weiter(Next) . Wenn Sie den letzten Benutzer konfiguriert haben, zeigt der Bereitstellungsprozess die Seite „ Fertig(Finished) “ an .

Schritt 16: Geben Sie jedem Benutzer seinen Wiederherstellungscode. Endbenutzer sollten ihren Wiederherstellungscode an einem sicheren Ort speichern, auf den sie zugreifen können, wenn sie sich nicht anmelden können.

YubiKey-Benutzererfahrung

Wenn das lokale Benutzerkonto so konfiguriert wurde, dass es einen YubiKey erfordert , wird der Benutzer durch den Yubico Credential Provider authentifiziert anstatt durch den standardmäßigen Windows Credential Provider . Der Benutzer wird aufgefordert, seinen YubiKey einzulegen(YubiKey) . Dann wird der Yubico(Yubico Login) -Anmeldebildschirm angezeigt. Der Benutzer gibt seinen Benutzernamen und sein Passwort ein.

Hinweis(Note) : Es ist nicht erforderlich, die Taste auf der YubiKey USB -Hardware zu drücken, um sich anzumelden. In einigen Fällen führt das Drücken der Taste dazu, dass die Anmeldung fehlschlägt.

Wenn sich der Endbenutzer anmeldet, muss er den richtigen YubiKey in einen USB -Anschluss seines Systems stecken. Wenn der Endbenutzer seinen Benutzernamen und sein Passwort eingibt, ohne den richtigen YubiKey einzugeben(YubiKey) , schlägt die Authentifizierung fehl und dem Benutzer wird eine Fehlermeldung angezeigt.

Wenn das Konto eines Endbenutzers für Yubico Login für Windows konfiguriert ist und ein Wiederherstellungscode generiert wurde und ein Benutzer seinen/ihre(n) YubiKey(s) verliert, kann er seinen Wiederherstellungscode zur Authentifizierung verwenden. Der Endbenutzer entsperrt seinen Computer mit seinem Benutzernamen, Wiederherstellungscode und Kennwort.

Bis ein neuer YubiKey konfiguriert ist, muss der Endbenutzer bei jeder Anmeldung den Wiederherstellungscode eingeben.

Wenn Yubico Login für Windows nicht erkennt, dass ein YubiKey eingeführt wurde, liegt es wahrscheinlich daran, dass der OTP- Modus des Schlüssels nicht aktiviert ist, oder Sie fügen keinen YubiKey ein , sondern einen Sicherheitsschlüssel(Security Key) , der nicht mit dieser Anwendung kompatibel ist. Verwenden Sie die YubiKey Manager - Anwendung, um sicherzustellen, dass für alle bereitzustellenden YubiKeys(YubiKeys) die OTP -Schnittstelle aktiviert ist.

Wichtig(Important) : Alternative Anmeldemethoden, die von Windows unterstützt werden, sind nicht betroffen. Sie müssen daher zusätzliche lokale und Remote-Anmeldemethoden für die Benutzerkonten einschränken, die Sie mit Yubico Login für Windows schützen , um sicherzustellen, dass Sie keine „Hintertüren“ offen gelassen haben.

Wenn Sie YubiKey ausprobieren, teilen Sie uns Ihre Erfahrungen im Kommentarbereich unten mit.(If you try out YubiKey, let us know your experience in the comments section below.)

Related posts

Zeigen Sie Sicherheitsfragen und Antworten für das lokale Konto in Windows 10 an

So installieren Sie Windows 11 und Windows 10 auf einem USB-Laufwerk (Windows To Go)

3 Möglichkeiten, Ihren Windows 10-PC von einem USB-Stick zu booten -

Benutzeroption wechseln fehlt im Windows 10-Anmeldebildschirm

Setzen Sie das Kennwort für das lokale Konto unter Windows 10 mithilfe des Installationsmediums zurück

Prozessorfrequenzen stimmen nicht mit Windows 10 überein

Verbinden Sie ein Android-Telefon über Bluetooth mit einem Windows 10-Laptop oder -PC -

Aktivieren oder deaktivieren Sie die sichere Anmeldung in Windows 10

Beste Bluetooth-Kopfhörer für Windows 10 PC

So aktivieren und deaktivieren Sie den Energiesparmodus in Windows 10

Beste externe Bluetooth-Adapter für Windows 10-Computer

So konfigurieren Sie die Mauseinstellungen und -empfindlichkeit in Windows 10

So ändern Sie Standard-Soundgeräte in Windows 10 (Wiedergabe und Aufnahme)

So verwenden Sie das Windows-Mobilitätscenter in Windows 10 -

Spielmodus in Windows 10: Testen der realen Leistung in modernen Spielen

Das Windows 10-Nachtlicht: Was es tut und wie es verwendet wird -

So erstellen Sie ein lokales Benutzerkonto unter Windows 10

Die besten Fingerabdruckscanner für Windows 10

So verbinden Sie einen Windows 10-PC über Bluetooth mit einem Windows 10 Mobile-Smartphone

So verbinden Sie mein Android-Smartphone mit meinem Windows 10-PC