Einfache Fragen: Was ist Zwei-Faktor-Authentifizierung oder zweistufige Verifizierung?

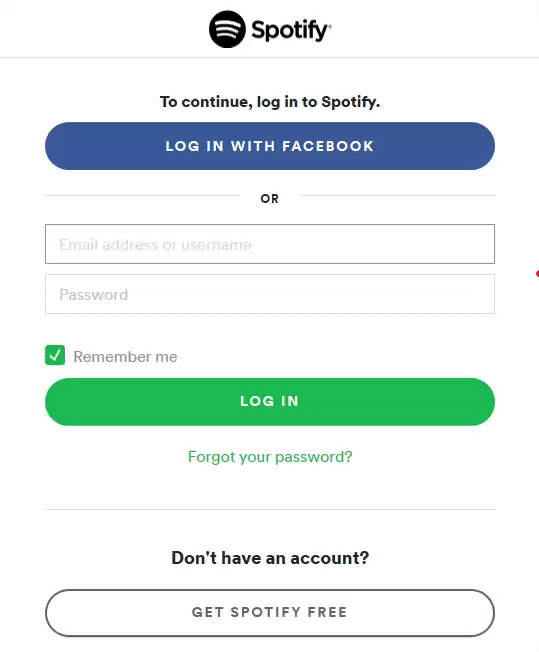

In den letzten Jahren hat ein neues Sicherheitskonzept für Schlagzeilen gesorgt – die Zwei-Schritt-Verifizierung oder Zwei-Faktor-Authentifizierung (2FA). Alles begann damit , dass Google es seinen Nutzern ermöglichte, und seitdem folgten viele Unternehmen ihrem Beispiel, darunter Microsoft , Apple und Facebook . Sogar Gaming-Unternehmen schlossen sich diesem Trend an. Wenn Sie verstehen möchten, was die Zwei-Faktor-Authentifizierung ist, wie sie funktioniert, warum Sie sie aktivieren sollten und wo, lesen Sie diesen Artikel:

Was ist die zweistufige Authentifizierung oder Verifizierung?

Die Zwei-Faktor-Authentifizierung ist ein Sicherheitsprozess, der zwei Phasen umfasst, um die Identität einer Person oder Entität zu überprüfen, die versucht, auf einen Dienst jeglicher Art (E-Mail, soziale Netzwerke, Bankgeschäfte usw.) zuzugreifen. Dieses Konzept wird auch als zweistufige Verifizierung bezeichnet und erfordert zwei oder mehr dieser drei Authentifizierungsfaktoren: einen Wissensfaktor, einen Besitzfaktor und einen Vererbungsfaktor.

Herkömmliche Authentifizierung beinhaltet nur einen oder zwei der drei zuvor erwähnten Faktoren. Wenn Sie beispielsweise einen Dienst wie E-Mail nutzen möchten, erfordert die traditionelle Authentifizierung die Kenntnis eines Benutzernamens und seines Passworts. Wissen(Knowledge) kann auf verschiedene Weise gestohlen werden, und Personen können sowohl Ihren Benutzernamen als auch Ihr Passwort herausfinden und diese Informationen dann verwenden, um sich als Sie auszugeben oder wertvolle Informationen zu stehlen, die verwendet werden können, um Ihnen Schaden zuzufügen.

In der realen Welt kann die traditionelle Verifizierung den Wissensfaktor und den Besitzfaktor umfassen. Wenn Sie beispielsweise zu einem Geldautomaten(ATM) gehen , um Bargeld zu erhalten, verwenden Sie Ihre Debit- oder Kreditkarte (Faktor Besitz) und die PIN (Faktor Wissen). Sowohl die PIN als auch die Informationen auf Ihrer Kreditkarte können jedoch auf verschiedene Weise gestohlen werden, und Unbefugte können mit Ihrem Geld Online-Transaktionen durchführen. Aus diesem Grund wurde das 3D Secure - Konzept entwickelt, um eine zusätzliche Sicherheitsebene für Online-Kredit- und Debitkartentransaktionen bereitzustellen.

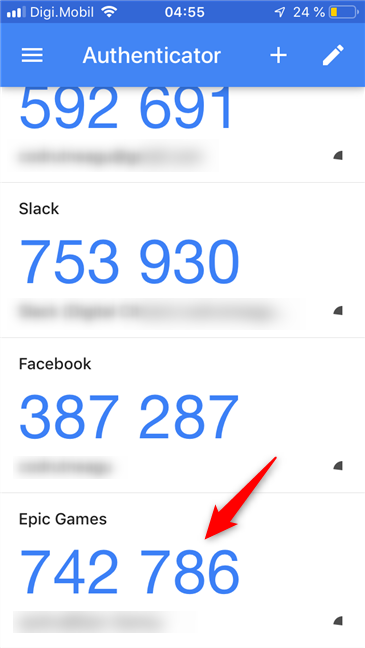

Beim Einsatz der zweistufigen Verifizierung in der digitalen Welt kommt ein dritter Faktor hinzu: der Besitzfaktor – meist Ihr Smartphone oder Handy. Dieses Gerät wird für die zweite Phase der Überprüfung Ihrer Identität verwendet. Wenn Sie sich beispielsweise bei Ihrem E-Mail-Konto anmelden, geben Sie zunächst Ihren Benutzernamen und Ihr Passwort ein. Dann werden Sie aufgefordert, ein zeitbasiertes Passwort anzugeben, das in ein paar Sekunden abläuft. Dieses Passwort kann an Ihr E-Mail-Konto oder Ihr Smartphone gesendet oder von einer Authentifizierungs-App wie Google Authenticator oder Microsoft Authenticator generiert werden .

Einige Unternehmen und Dienste bieten auch physische Authentifizierungsgeräte an, die kontinuierlich die Codes generieren, die Sie verwenden müssen, um den Verifizierungsprozess abzuschließen. Beispielsweise stellen viele Banken physische Geräte für die zweistufige Verifizierung bereit, damit Sie online auf Ihr Bankkonto zugreifen können. Auch PayPal tut dies für eine Reihe von Ländern, einschließlich der USA .

Wie funktioniert die Zwei-Faktor-Authentifizierung?

Es gibt viele Implementierungen für die zweistufige Authentifizierung, und wir gehen nicht auf alle detailliert ein, da dieser Artikel sehr lang werden würde.

Die beliebteste Implementierung ist der Ansatz von Google , der auf dem TOTP (Time-based One-time Password Algorithm) basiert(TOTP - Time-based One-time Password Algorithm) . Wenn die zweistufige Verifizierung für Ihr Konto aktiviert ist, generiert ein spezieller Server alle paar Sekunden ein neues Passwort/einen neuen Code. Das Gerät, das das Passwort mit Ihnen teilt, muss mit dem Server synchronisiert werden, damit der Code, den Sie im zweiten Authentifizierungsschritt eingeben, mit dem auf dem Server übereinstimmt. Wenn das Gerät, das das Passwort teilt, nicht synchronisiert ist, können Sie die Überprüfung Ihrer Identität nicht abschließen.

Dieser Algorithmus ist der beliebteste, der online zu finden ist. Viele Unternehmen verwenden es, darunter Google , Microsoft , Apple , Facebook , Evernote , Dropbox , WordPress , MailChimp und LastPass .

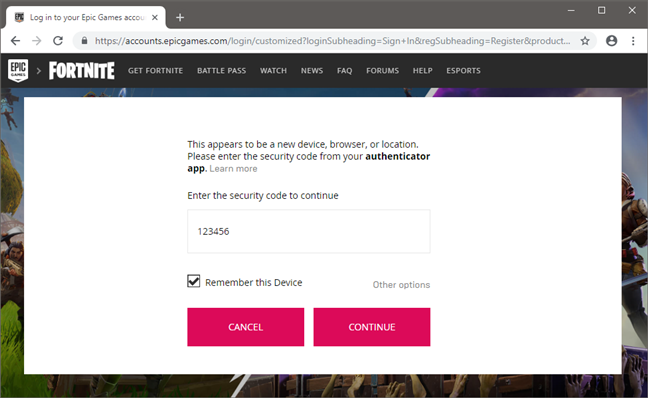

Um Ihnen das Verständnis der Zwei-Faktor-Authentifizierung zu erleichtern, nehmen wir zum Beispiel Fortnite , ein beliebtes Online-Spiel, das viele Leute spielen. Sobald Sie die Zwei-Faktor-Authentifizierung (2FA) für Ihr Epic-Games((2FA) for your Epic Games) - Konto (die Macher von Fortnite ) konfiguriert haben, reicht es nicht mehr aus, nur Ihren Benutzernamen und Ihr Passwort anzugeben, um sich anzumelden. Sie müssen auch einen sekundären Passcode angeben, um sich anmelden zu können das zu tun.

Der zusätzliche Passcode ist temporär und nur Sie kennen ihn. Niemand sonst sollte ihn finden können, da Sie diesen Code nur von einer Authentifizierungs-App (z. B. Google Authenticator ) oder von einer E-Mail-Nachricht erhalten, die Sie von Epic Games erhalten . Die Zwei-Faktor-Authentifizierungscodes ändern sich alle paar Sekunden, daher sollten sie fast unmöglich zu erraten sein.

Wenn Sie den richtigen Zwei-Faktor-Authentifizierungscode angeben, werden Sie bei Ihrem Fortnite - Konto angemeldet. Für die nächsten 30 Tage müssen Sie keine 2FA-Codes auf dem Gerät angeben, auf dem Sie sich bereits angemeldet haben. Am Ende der 30 Tage oder wenn Sie versuchen, sich von einem neuen Gerät anzumelden, müssen Sie jedoch einen angeben gültiger 2FA-Passcode erneut.

Zwei-Faktor-Authentifizierung im Bankensektor

Ein weiterer beliebter Ansatz ist der von Banken und Kreditkartenanbietern. Es heißt 3-D Secure und wird zur Genehmigung von Finanztransaktionen verwendet, die online getätigt werden. Diese Methode der zweistufigen Verifizierung umfasst drei Entitäten: die Domäne des Händlers oder der Bank, an die das Geld gezahlt wird, die Domäne der Bank, die die verwendete Karte ausstellt, und die Infrastruktur, die das 3-D-Protokoll unterstützt.

Dieses Protokoll verwendet nur sichere SSL - Verbindungen für Online-Transaktionen, und damit eine Transaktion genehmigt werden kann, benötigen Sie neben Ihrem Namen und Ihren Kreditkartendaten ein spezielles Passwort. Dieses Passwort kann temporär und zeitbasiert sein, oder es kann dauerhaft sein und von Ihnen, dem Benutzer, festgelegt werden. Ein weiterer wichtiger Aspekt ist, dass dieses Passwort nicht vom Händler oder der Bank gespeichert wird, an die Geld gezahlt wird. Das Passwort ist nur den Servern bekannt, die die Infrastruktur für das 3-D-Protokoll bereitstellen. Wenn der Händler gehackt wird, können Hacker daher nicht an Ihr 3-D Secure-Passwort gelangen.

Warum brauchen Sie eine Zwei-Faktor-Authentifizierung?

Der Hauptgrund, warum Sie die Bestätigung in zwei Schritten verwenden sollten, ist, sich selbst zu schützen. Durch die Verwendung dieser zusätzlichen Schutzebene erschweren Sie es unerwünschten Parteien, online auf Ihre Identität zuzugreifen und persönliche oder finanzielle Daten zu stehlen.

Wenn Sie 3-D Secure für Finanztransaktionen verwenden, erschweren Sie es Hackern, Ihr Geld zu stehlen. Es ist einfach für sie, Ihre Kartendaten zu kopieren, aber sie werden es schwer haben, Ihr 3-D Secure-Passwort zu bekommen.

Wann sollten Sie die Zwei-Faktor-Authentifizierung verwenden?

Das Hinzufügen eines zweiten Authentifizierungsschritts ist für alle ärgerlich, aber notwendig, um unsere Konten und Daten privat zu halten. Wir empfehlen dringend, dass Sie die Bestätigung in zwei Schritten mindestens für die folgenden Arten von Diensten aktivieren und verwenden:

- E-Mail – Ihr Posteingang(Inbox) speichert die größte Menge an persönlichen Daten von all Ihren Online-Konten. Die Leute können Ihren E-Mail-Verlauf ausspionieren, den Benutzernamen für Ihre Bank- und PayPal - Konten erfahren, mehr über Ihre Arbeit, Ihre Beziehungen und viele andere wichtige Details erfahren. Das Sichern Ihres Posteingangs ist das erste, was Sie tun sollten.

- Online-Banking und Finanztransaktionen(Online banking & financial transactions) – Wenn Sie Online-Banking betreiben, Dinge bei Amazon , eBay oder anderen Online-Shops kaufen, müssen Sie Ihre Kredit- oder Debitkarte sichern. Fragen Sie Ihre Bank nach 3-D Secure und den angebotenen zweistufigen Verifizierungsmöglichkeiten, aktivieren Sie diese und nutzen Sie sie.

- Speichern Sie Ihre Passwörter(Storing your passwords) – viele sicherheitsbewusste Menschen nutzen Dienste wie LastPass , Roboform oder KeePass . Ihre Sicherung ist entscheidend. Wenn Ihr Kontopasswort gestohlen wird, haben Unbefugte Zugriff auf alle Ihre Passwörter und können Ihnen viel Schaden zufügen.

- Soziale Netzwerke(Social Networking) – wir alle speichern viele persönliche Daten in sozialen Netzwerken wie Facebook , Twitter oder Instagram . Wenn andere Zugriff auf Ihre Daten erhalten, finden sie möglicherweise viele Dinge, die Sie lieber privat halten möchten. Wenn Sie beispielsweise einen eifersüchtigen Partner haben, kennt dieser möglicherweise bereits Ihr Facebook -Passwort und behält im Auge, was Sie tun. Schützen Sie sich und aktivieren Sie die Zwei-Faktor-Authentifizierung.

So aktivieren Sie die Zwei-Faktor-Authentifizierung für Ihre wichtigsten Konten

Im Allgemeinen bedeutet die Aktivierung der Zwei-Faktor-Authentifizierung, dass Sie sich bei Ihrem Online-Konto anmelden und zu Ihrem Passwort und Ihren Sicherheitseinstellungen gehen müssen. Wenn Sie dann die Zwei-Faktor-Authentifizierung für Ihr Konto verwenden können, sollten Sie eine Option dafür finden. Wenn 2FA verfügbar ist, bedeutet die Aktivierung, dass Sie einige Schritte befolgen, in denen Sie die von Ihnen bevorzugte Methode auswählen (normalerweise ist dies die Authentifizierung per E-Mail oder Authentifizierungs-App auf einem Smartphone). Um Ihnen bei der Aktivierung und Verwendung der Zwei-Faktor-Authentifizierung zu helfen, haben wir einige Leitfäden veröffentlicht, die einige der beliebtesten Online-Dienste abdecken:

- So aktivieren oder deaktivieren Sie die Bestätigung in zwei Schritten für Ihr Google-Konto(How to enable or disable 2-step verification for your Google account)

- Genehmigen oder verweigern Sie Anmeldeanforderungen bei Ihrem Microsoft-Konto mit Android(Approve or deny sign-in requests to your Microsoft account using Android)

- So aktivieren Sie die Zwei-Schritt-Verifizierung für Ihre Apple-ID auf einem iPhone oder iPad(How to activate two-step verification for your Apple ID, on an iPhone or iPad)

- Richten Sie die zweistufige Verifizierung für Ihr Microsoft-Konto mit Google Authenticator ein(Set up two-step verification for your Microsoft account with Google Authenticator)

- So aktivieren und verwenden Sie Fortnites 2FA (Zwei-Faktor-Authentifizierung)(How to enable and use Fortnite's 2FA (two-factor authentication))

- Aktivieren und verwenden Sie die Zwei-Faktor-Authentifizierung (2FA) für Ihr Blizzard-Konto(Enable and use two-factor authentication (2FA) for your Blizzard account)

Wenn Sie außerdem nach einer einfachen Möglichkeit suchen, die Zwei-Faktor-Authentifizierung in Ihrem eigenen Unternehmen zu implementieren, finden Sie hier einen kurzen Artikel über die Vorteile einer hervorragenden Lösung dieser Art: 7 Dinge, die Sie mit ESET Secure Authentication tun können(7 things you can do with ESET Secure Authentication) .

Haben Sie die Zwei-Faktor-Authentifizierung für alle Ihre Konten aktiviert?

Wir hoffen, dass Sie diesen Leitfaden nützlich fanden. Wenn Sie Fragen oder Probleme haben, die Funktionsweise der zweistufigen Verifizierung zu verstehen, zögern Sie nicht, unten einen Kommentar zu hinterlassen.

Related posts

So blockieren Sie Remote Desktop auf Ihrem Windows-PC -

Wie setze ich das Kennwort für mein Microsoft-Konto zurück? -

So konfigurieren Sie Proxy-Server-Einstellungen in Windows 10 -

So fügen Sie ein VPN in Windows 10 hinzu und verwenden es (alles, was Sie wissen müssen) -

Verhindern Sie mit der Windows Defender-Firewall, dass Apps und Spiele auf das Internet zugreifen

So setzen Sie Ihre Windows-Firewall-Einstellungen zurück (4 Methoden)

Einführung in Windows 8.1: So synchronisieren und sichern Sie Ihre Einstellungen

Die 4 besten Suchmaschinen für Kinder

So erstellen, konfigurieren und verwenden Sie eine VPN-Verbindung auf einem iPhone (oder iPad)

Was ist die Hosts-Datei in Windows? Wie bearbeite ich etc/hosts?

Windows Defender Firewall mit erweiterter Sicherheit: Was ist das? Wie öffne ich es? Was kann man damit machen?

So sperren Sie Windows 10 automatisch mit Ihrem Smartphone

Was ist ein VPN? Was macht ein VPN?

So fügen Sie ein VPN in Windows 11 hinzu und verwenden es -

So ändern Sie die Bandbreitenbeschränkungen für Windows 10-Updates -

Review CyberGhost: Eines der besten VPNs, die man für Geld kaufen kann

3 Möglichkeiten, die DNS-Einstellungen in Windows 10 zu ändern

So finden Sie Ihr Android-Smartphone mit Find My Device

So bearbeiten Sie die Liste der zulässigen Apps in der Windows Defender-Firewall (und blockieren andere)

Aktualisieren Sie Windows 10 von einem anderen PC im lokalen Netzwerk oder aus dem Internet