Die 20 besten WLAN-Hacking-Tools für PC (2022)

Hacken(Hacking) hat, wie das Wort schon sagt, nichts mit Ethik zu tun. Hacking ist das gewaltsame Eindringen in das System einer Person mit einer betrügerischen Denkweise, um seine Privatsphäre zu verletzen oder seine Systemdaten zu stehlen. Wenn es jedoch unter Andeutung und Genehmigung durchgeführt wird, um die Schwächen und Bedrohungen entweder eines Computernetzwerks oder einer einzelnen Einheit zu identifizieren, um die Netzwerkprobleme einer Person zu lösen, wird dies als ethisch bezeichnet. Die daran beteiligte Person wird als ethischer Hacker bezeichnet.

Wir haben verstanden, was Hacking ist, und fast alle von uns haben WLAN zu Hause. Was ist die vollständige Form von „WiFi“? Für viele von uns ist das Akronym für „Wireless Fidelity“ ein Missverständnis. Obwohl die meisten von uns dies zum Nutzen aller dachten, ist es einfach ein Markenzeichen, das IEEE 802.11x bedeutet und eine drahtlose Technologie ist, die drahtlose Hochgeschwindigkeits-Internet- und Netzwerkverbindungen bietet.

Bevor wir uns weiter vertiefen, versuchen wir zu verstehen, dass es zwei Arten von Hacking-Angriffen gibt, nämlich passive und aktive Angriffe und die Verwendung einiger anderer Terminologien wie Sniffing, WEP und WPA usw.

Passiver Angriff: Er fängt zunächst Datenpakete des Netzwerks ein und versucht dann, das Passwort des Netzwerks durch Analyse der Pakete wiederherzustellen, d. h. Informationen aus einem System zu entnehmen, ohne die Informationen zu zerstören. Es handelt sich jedoch eher um Überwachung und Analyse

Aktiver Angriff(Attack) ist, wenn ein Passwort wiederhergestellt wird, indem Datenpakete erfasst werden, wobei diese Datenpakete entweder geändert oder zerstört werden, mit anderen Worten, Systeminformationen aus dem System entnommen und dann die Daten entweder geändert oder vollständig zerstört werden.

Sniffing: ist der Prozess des Abfangens und Untersuchens oder kurz gesagt des Überwachens von Datenpaketen mit einem Gerät oder einer Softwareanwendung mit dem Ziel, entweder Informationen wie Passwörter, IP-Adressen(IP Address) oder Prozesse zu stehlen, die einem Eindringling helfen können, in ein Netzwerk einzudringen oder System.

WEP: Ist eine gängige Art der Verschlüsselungsmethode, die von drahtlosen Netzwerken verwendet wird und für „ Wireless Equivalent Privacy “ steht, und gilt heutzutage nicht als sehr sicher, da Hacker (Wireless Equivalent Privacy)WEP - Schlüssel leicht knacken können.

WPA : Ist eine weitere gängige Verschlüsselungsmethode, die von drahtlosen Netzwerken verwendet wird und für „WiFi Protected Access“ steht. Es handelt sich um ein drahtloses Anwendungsprotokoll(Application Protocol) , das nicht leicht geknackt werden kann und die sicherste Option ist, da es trotz dessen die Verwendung von Brute-Force- oder Wörterbuchangriffen erfordern würde womit es keine Gewissheit gäbe, WPA- Schlüssel zu knacken.

Lassen Sie uns nun mit den oben genannten Terminologien im Hintergrund versuchen, die besten WiFi-Hacking-Tools für PCs im Jahr 2020 zu finden, die auf jedem Betriebssystem funktionieren, sei es Windows , Mac oder Linux . Im Folgenden sind die beliebten Tools aufgeführt, die für die Netzwerkfehlerbehebung und das Knacken von WLAN-Passwörtern verwendet werden.

Die 20 besten WLAN-Hacking-Tools(Best Wifi Hacking Tools) für PC (2020)

1. Aircrack-ng

Aircrack-ng ist eine bekannte, kostenlose Software zum Knacken von drahtlosen Passwörtern, die in C-Sprache(C-language) geschrieben ist . Diese Software konzentriert sich hauptsächlich auf eine schrittweise Methode zum Überwachen, Angreifen, Testen und schließlich zum Knacken des Passworts. Diese Anwendung verwendet den Standard- FMS - Angriff, den Korek - Angriff und den neuen PTW -Angriff, um ihre Geschwindigkeit zu optimieren, was sie zu einem effektiven Werkzeug zum Knacken von WLANs macht.(WiFi)

Es funktioniert hauptsächlich auf dem Linux -Betriebssystem und unterstützt die Betriebssysteme Windows , OS X , Free BSD , NetBSD , OpenBSD und sogar Solaris und eComStation 2. Die App unterstützt auch andere drahtlose Adapter wie Live - CDs und VMWare- Images. Sie benötigen nicht viel Erfahrung und Wissen, um das VMWare -Image zu verwenden, aber es hat bestimmte Einschränkungen; Es funktioniert mit einer begrenzten Anzahl von Betriebssystemen und unterstützt eine begrenzte Anzahl von USB - Geräten.

Die derzeit in englischer Sprache verfügbare App nutzt Datenpakete, um die WEP- und die WPA-PSK-Schlüssel des 802.11b- Netzwerks(WEP) zu knacken(WPA-PSK) . Es kann WEP -Schlüssel mit einem FMS - Angriff, PTW - Angriff und Wörterbuchangriffen knacken. Um WPA2-PSK(WPA2-PSK) zu knacken , verwendet es Wörterbuchangriffe. Die App konzentriert sich auf Replay -Angriffe, De-Authentifizierung, gefälschte Zugangspunkte und vieles mehr. Es unterstützt auch den Export von Daten in eine Textdatei.

Diese Software kann über den Link http://www.aircrack-ng.org/ heruntergeladen werden, und das Beste daran ist, dass Sie, falls Sie nicht wissen, wie man die Software benutzt, Online-Tutorials zur Verfügung haben, die von der Firma which bereitgestellt werden hat diese Software entwickelt, in der Sie lernen können, wie man sie installiert und verwendet, um drahtlose Passwörter zu knacken.

Download Now2. WireShark

Das Wireshark-Hacking-Tool(Wireshark Hacking Tool) ist eine kostenlose Open-Source-Software zur Analyse von Datenpaketen und zur Analyse von Netzwerkverfahren. Es ist eines der besten WLAN-Hacking-Tools, das bei Windows - (Windows) Benutzern(users) sehr beliebt ist . Dieses Tool ermöglicht es, auf kleinster oder mikroskopischer Ebene zu verstehen, was in Ihrem Netzwerk vor sich geht. Es wird für die Netzwerkfehlersuche und -analyse, die Entwicklung von Software und Kommunikationsverfahren verwendet. Es kann auch in der pädagogischen Entwicklungsarbeit eingesetzt werden.

Sie können diese Software verwenden, um eine beliebige Anzahl von Hunderten von Protokollen online oder offline zu untersuchen und zu analysieren und die besten Ergebnisse zu erzielen. Es kann nicht nur drahtlose Daten analysieren, sondern auch Daten von Bluetooth , Ethernet , USB , Token Ring , FDDI , IEEE 802.11 , PPP/HDLC , ATM , Frame Relay usw. zur Analyse aufnehmen und lesen.

Dieses Tool unterstützt mehrere Betriebssysteme und kann unter Windows , Linux , Mac OS , Solaris , FreeBSD , NetBSD und vielen mehr ausgeführt werden. Viele kommerzielle Organisationen, gemeinnützige Unternehmen, Regierungsbehörden und Bildungseinrichtungen verwenden es als bestehenden oder De-facto-Standard für eine detaillierte Inspektion über verschiedene Protokolle hinweg.

Es kann erfasste Daten mit dem TShark-Dienstprogramm im TTY-Modus(TTY-mode TShark) oder der grafischen Benutzeroberfläche(Graphical User Interface) ( GUI ) durchsehen. Es ermöglicht die Kommunikation über grafische Symbole und Audioanzeigen, verwendet jedoch keine textbasierte Benutzeroberfläche, Textnavigation oder eingegebene Befehlsbezeichnungen.

Es verfügt über ein umfangreiches Voice - over - Internet-Protokoll(Internet Protocol) , dh VoIP -Analyse oder standardmäßig Telefondienst über das Internet , was bei einer guten Internetverbindung möglich ist. Dies hilft Ihnen, Ihren Anruf über einen lokalen Telefonanbieter zu vermeiden, der für denselben Anruf mehr berechnet als ein VoIP -Anruf.

WireShark ist auch für die leistungsstärksten Anzeigefunktionen bekannt und kann auch gzip-komprimierte Dateien erfassen und während der Ausführung eines Computerprogramms dekomprimieren, ohne das bereits laufende Programm zu unterbrechen oder zu stören.

Die App kann auch verwendet werden, um viele Protokolle wie IPsec , ISAKMP , Kerberos , SNMPv3 , SSL/TLS , WEP und WPA/WPA2 zu entschlüsseln . Mit der App können Sie auch verschiedene Farbcodierungen auf Ihre Liste von Datenpaketen anwenden, um eine schnelle und einfach zu verwendende und verständliche Analyse zu erhalten.

Es unterstützt auch den Export von Daten in eine reine Textdatei, PostScript , CVS oder XML . Das Hacking-Tool WireShark gilt als bestes Tool zur Analyse von Datenpaketen mit guter Funktionalität und über den Link – https://www. Wireshark.org/ können Sie dieses Tool für Ihre Verwendung herunterladen.

Download Now3. Kain & Abel

Cane & Abel ist eine weitere beliebte Software in der Liste der Tools zum Wiederherstellen von WLAN(Wifi) - Passwörtern, was einfach eine sanftere Art ist, das Wort Hacking zu verwenden. Es ist nach den Kindern von Adam und Eva(Eve) benannt , eine interessante Namensgebung der Entwickler des Tools. Ein faszinierender Name, nicht wahr? Überlassen wir die Benennung jedoch der Weisheit der Entwickler und fahren fort.

Dieses Tool wird für verschiedene Versionen des Microsoft-Betriebssystems(Microsoft OS) verwendet und verwendet verschiedene Techniken, um jedes Datenpaket einzeln zu untersuchen und zu analysieren und verschlüsselte Passwörter zu decodieren, oder einfach durch den Einsatz von Brute-Force-, Wörterbuch- und Kryptoanalyse-Angriffen.

Mit der App können Sie auch drahtlose Daten untersuchen und drahtlose Netzwerkschlüssel abrufen, indem Sie zwischengespeicherte Passwörter erkennen und Routing-Sicherheitsdetails analysieren. Eine neu hinzugefügte Hacking-Funktion ist das Address Resolution Protocol oder die ARP -Unterstützung zur Erkennung von Switched- LANs und MITM - Angriffen.

Wenn dies nicht alles ist, können Sie mit der Windows WiFi - Hacking-Software auch Voice over Internet Protocol , dh VoIP - Gespräche, aufzeichnen.

Dies ist das empfohlene und am häufigsten verwendete Tool von Sicherheitsberatern, professionellen Penetrationstestern und allen, die planen, es aus ethischen Gründen konstruktiv einzusetzen und niemanden wegen unbefugten Passwortzugriffs zu betrügen.

Download Now4. Nmap

Nmap ist eines der besten Open-Source-WLAN-Hacking-Tools für Windows-PCs(Windows PC) . Die Abkürzung von Nmap in seiner erweiterten Form steht für Network Mapper , der für Android- Benutzer verfügbar ist. Es wurde mit der ursprünglichen Absicht entwickelt, große Netzwerke zu scannen, obwohl es genauso gut für einzelne Hosts funktionieren kann. Es wird hauptsächlich für die Netzwerkerkennung(network discovery) mit Management und die Überprüfung der Computersicherheit verwendet.

Nmap wird auf (Nmap)Github unter dem Link https://github.com/kost/NetworkMapper kostenlos zur Verfügung gestellt . Die meisten Nmap- Scanner können auch die Hilfe eines inoffiziellen Android-Frontends(Android Frontend) in Anspruch nehmen, um es herunterzuladen, zu installieren und zu verwenden. Der Benutzer kann die Software nach seinen Bedürfnissen umgestalten oder sogar modifizieren. Die App funktioniert gut für den Smartphone -Benutzer auf gerooteten und nicht gerooteten Geräten.

Es unterstützt alle wichtigen Computerbetriebssysteme wie das Linux -Betriebssystem, Windows und Mac OS(Mac OS X) X. Netzwerkadministratoren(Network) haben festgestellt, dass es ein sehr nützliches Tool für verschiedene Aufgaben ist, wie z. B. das Kennenlernen des Netzwerkinventars durch Überprüfen der Anzahl der Hosts, die das Netzwerk nutzen, der Art der von ihnen angebotenen Dienste und der Art des Betriebssystems, dh verschiedener Versionen davon Betriebssysteme, die zum Ausführen der Aktivitäten verwendet werden.

Dieser kostenlos verfügbare Dienst wird am besten für das Scannen von Netzwerken verwendet. Es unterstützt mehrere Betriebssysteme, wie oben angegeben, und behält die Art der verwendeten Datenpaketfilter/Firewalls und viele andere Attribute/Aspekte im Auge, z. B. die Übertragung von Daten mithilfe von Binärdateien mit HTTPS - Standard.

Download Now5. Metaploit

Metasploit ist ein kostenloses, leistungsstarkes Open-Source-Hacking-Tool im Besitz von Rapid7 , einem in Massachusetts ansässigen Sicherheitsunternehmen. Diese Hacking-Software kann die Schwachstellen/Anfälligkeit von Computersystemen testen oder in die Systeme einbrechen. Wie viele Informationssicherheitstools kann Metasploit sowohl für legale als auch für illegale Aktivitäten verwendet werden.

Es ist eine Penetrationstest-Software mit Cybersicherheitstool, die sowohl in der kostenlosen als auch in der kostenpflichtigen Version erhältlich ist. Es unterstützt die 1990 in Japan entwickelte allgemeine (Japan)japanische(Japan) Programmiersprache „Ruby“ auf hoher Ebene . Sie können die Software über den Link https://www.metasploit.com herunterladen. Es kann, wie erwähnt, mit einer Web-Benutzeroberfläche oder einer Eingabeaufforderung oder einem Link verwendet werden.

Lesen Sie auch: (Also Read:) Die 10 besten Office-Apps für Android zur Steigerung Ihrer Produktivität(10 Best Office Apps for Android to Boost Your Productivity)

Das Metasploit - Tool unterstützt alle zentralen Computerbetriebssysteme wie Linux -System, Windows , Mac OS , Open BSD und Solaris . Dieses Hacking-Tool testet stichprobenartig alle Kompromisse in der Systemsicherheit. Es zählt die Liste aller Netzwerke, die Angriffe durchführen, indem es notwendige Penetrationstests in Netzwerken durchführt und sich dabei entzieht, bemerkt zu werden.

Download Now6. Kismet

Kismet ist ein WLAN-Hacking-Tool zum Auffinden und Identifizieren von drahtlosen Geräten. Das Wort bedeutet auf Arabisch(Arabic) „Teilung“. Kismet , in der indischen Landessprache Hindi , wird oft verwendet, wenn etwas Wichtiges ganz zufällig oder durch Schicksal in Ihr Leben tritt .(Kismet)

Dieses Tool identifiziert Netzwerke, indem es versteckte Netzwerke passiv erkennt und aufdeckt, falls sie verwendet werden. Technisch gesehen handelt es sich in Bezug auf Hacking um einen Datenpaketsensor, der ein Netzwerk- und Angriffserkennungssystem für drahtlose lokale 802.11-Layer-2-Netzwerke ist, dh 802.11a-, 802.11b-, 802.11g- und 802.11n-Verkehr.

Diese Software funktioniert mit jeder WiFi -Karte, die den From-Modus unterstützt und auf einem modularen Client/Server-Design oder -Framework basiert. Es unterstützt alle Betriebssysteme wie Linux -System, Windows , Mac OS , OpenBSD , FreeBSD , NetBSD . Es kann auch auf Microsoft Windows und vielen anderen Plattformen ausgeführt werden. Über den Link http://www.kismetwireless.net/ kann die Software problemlos heruntergeladen werden.

Kismet unterstützt auch das Kanalspringen, was bedeutet, dass es kontinuierlich von einem Kanal zum anderen wechseln kann, ohne einer vom Softwarebenutzer definierten Reihenfolge zu folgen. Da sich die benachbarten Kanäle überlappen, können mehr Datenpakete erfasst werden, was ein weiterer Vorteil dieser Software ist.

Download Now7. NetSparker

NetSparker ist eine Webanwendung, die für Sicherheitsscans und ethische Hacking-Probleme verwendet wird. Aufgrund(Due) seiner beweisbasierten Scan-Technologie gilt es als hochpräzise Schwachstellenerkennungstechnik. Es handelt sich um eine einfach zu bedienende Sicherheitsscanner-Software, die automatisch Anfälligkeiten findet, die ausgenutzt werden können, um die sensiblen Daten des Benutzers zu gefährden.

Schwachstellen wie SQL Injection(SQL Injection) , XSS oder Cross-Site Scripting und Remote File Inclusions sowie andere Webanwendungen, Webservices und Web- APIs können leicht gefunden werden . Als Erstes müssen Sie also Ihre Webaktivitäten mit NetSparker sichern(NetSparker) .

Es kann durch alle modernen und benutzerdefinierten Webanwendungen scrollen, unabhängig von der verwendeten Plattform oder Technologie. Gleiches gilt für Ihre Webserver, egal ob Sie Microsoft ISS oder Apache und Nginx unter Linux verwenden . Es kann sie auf alle Sicherheitsprobleme scannen.

Es ist in zwei Versionen erhältlich, entweder als integriertes Penetrationstest- und Berichterstellungstool in Microsoft Windows - Anwendungen oder als Onlinedienst, um seine Verwendung zum Scannen von Tausenden anderer Websites und Webanwendungen in nur 24 Stunden zu ermöglichen.

Dieser Scanner unterstützt AJAX- und Java-basierte Anwendungen wie HTML 5 , Web 2.0 und Single Page Applications ( SPAs ), sodass das Team schnell Abhilfemaßnahmen für das identifizierte Problem ergreifen kann. Kurz gesagt, es ist ein hervorragendes Werkzeug, um alle damit verbundenen Sicherheitsrisiken in Tausenden von Websites und Anwendungen in kurzer Zeit zu überwinden.

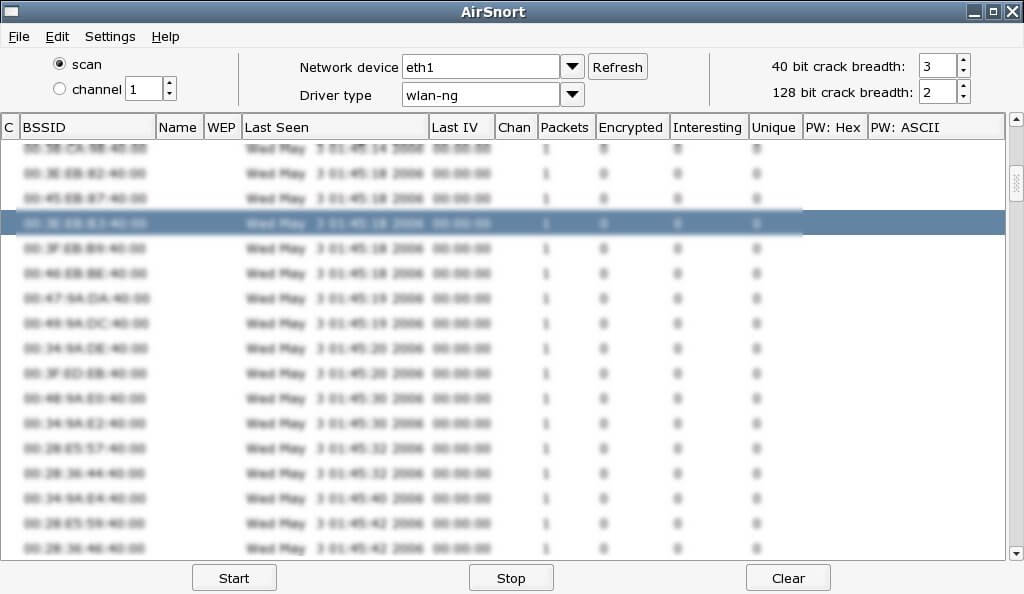

Download Now8. Airsnort

AirSnort ist eine weitere beliebte Software zum Knacken von WLAN-(LAN) oder WLAN(WiFi) -Passwörtern. Diese von Blake Hegerle und Jeremy Bruestle entwickelte Software ist kostenlos mit den Betriebssystemen Linux und Windows erhältlich . Es wird verwendet, um WEP Keys/encryption oder das Passwort eines WiFi 802.11b -Netzwerks zu entschlüsseln.

Dieses Tool kann von Sourceforge unter dem Link http://sourceforge.net/projects/airsnort heruntergeladen werden und arbeitet mit Datenpaketen. Es fängt zunächst Datenpakete des Netzwerks ein und versucht dann, durch Analyse der Pakete das Passwort des Netzwerks wiederherzustellen.

Mit anderen Worten, es unternimmt einen passiven Angriff, dh es funktioniert, indem es einfach die Übertragung der Daten überwacht und versucht, Informationen zu gewinnen oder die Verschlüsselungs- oder Passwortschlüssel zu quantifizieren, wenn eine ausreichende Menge von Datenpaketen empfangen wird, ohne die Daten zu zerstören. Es ist einfach die Überwachung und Erkennung der Informationen.

AirSnort ist ein einfaches Tool zum Knacken von WEP - Passwörtern. Es steht unter der GNU General Public License und ist kostenlos. Obwohl die Software funktionsfähig ist, aber seit drei Jahren nicht mehr gepflegt wird, hat keine Weiterentwicklung stattgefunden.

Download Now9. Etterkappe

Ettercap ist ein Open-Source- und bestes WLAN(Wifi) - Hacking-Tool für PCs, das plattformübergreifende Anwendungen unterstützt, was bedeutet, dass Sie eine bestimmte Anwendung auf mehreren Computern oder mehrere Anwendungen auf einem einzigen System verwenden können. Es kann für den „Man-in-the-Middle-Angriff“ auf das lokale(Local) Netzwerk verwendet werden, dh die über das LAN gesendeten Daten werden auch an jedes Gerät gesendet, das zwischen dem Sender und dem Empfänger mit dem LAN verbunden ist.(LAN)

Dieses Hacking-Tool unterstützt verschiedene Betriebssysteme, darunter Linux , Mac OS X , BSD , Solaris und Microsoft Windows . Mit diesem System können Sie Sicherheitsaudits durchführen, um nach Schlupflöchern zu suchen und die Sicherheitslücken vor einem Missgeschick zu schließen. Es kann auch das Netzwerkprotokoll analysieren, indem es alle Regeln für die Datenübertragung zwischen allen Geräten im selben Netzwerk unabhängig von ihrem Design oder internen Prozess überprüft.

Dieses Tool ermöglicht benutzerdefinierte Plug-Ins oder Add-Ons, die das bereits vorhandene Softwareprogramm gemäß Ihren üblichen Bedürfnissen und Anforderungen um Funktionen erweitern. Es ermöglicht auch das Filtern von Inhalten und ermöglicht das Sniffing von HTTP-SSL -gesicherten Daten, indem die Daten abgefangen und untersucht werden, um dem Diebstahl von Passwörtern, IP-Adressen, geschützten Informationen usw. entgegenzuwirken.

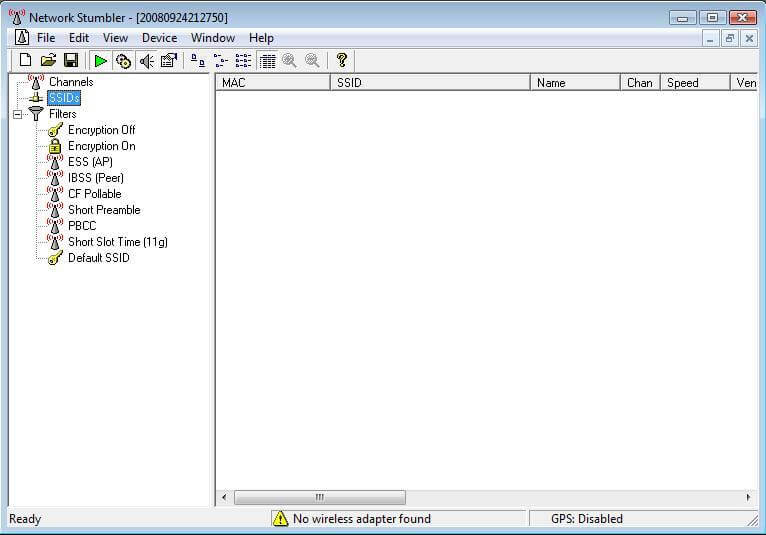

Download Now10. NetStumbler

NetStumbler , auch bekannt als Network Stumbler , ist ein bekanntes, kostenlos erhältliches Tool zum Auffinden offener drahtloser Eingangspunkte. Es läuft auf Microsoft Windows -Betriebssystemen von Windows 2000 bis Windows XP und ermöglicht die Erkennung von 802.11a-, 802.11b- und 802.11g-Wireless-Netzwerken. Es hat auch eine abgespeckte Version von sich selbst, die als MiniStumbler bekannt ist .

Dieses Tool wurde seit fast 15 Jahren seit der letzten Veröffentlichung im Jahr 2005 nicht mehr entwickelt. Seine abgespeckte Version kann mit den Betriebssystemen in Handheld-Unterhaltungselektronikgeräten wie(Consumer Electronic) CD-, DVD - Playern, Stereoanlagen, Fernsehern(TVs) , Heimkinos, Handheld-Computern oder verwendet werden Laptops und andere Audio- und Videogeräte.

Sobald Sie das Tool ausführen, beginnt es automatisch, die drahtlosen Netzwerke zu scannen, und sobald es fertig ist; Sie sehen die vollständige Liste der Netzwerke in der Nähe. Es wird daher im Wesentlichen für das Wardriving verwendet, bei dem WLAN(WiFi) -Netzwerke in einem lokal festgelegten Bereich kartiert werden und auch als Access Point Mapping bezeichnet werden.

Mit diesem Tool können Sie auch nicht autorisierte Zugriffspunkte im angegebenen Problembereich erkennen. Es hilft auch bei der Suche nach Standorten mit schwachem Netzwerk und kann auch bei der Überprüfung von Netzwerkkonfigurationen wie Linux , Mac OS X , BSD , Solaris , Microsoft Windows und vielen mehr unterstützen.

Der Nachteil dieser Hacking-Software ist, dass sie von jedem drahtlosen Erkennungssystem oder Gerät leicht erkannt werden kann, wenn sie in der Nähe arbeitet, und dieses Tool funktioniert auch nicht genau mit dem neuesten 64 - Bit -Betriebssystem. Schließlich kann das Tool unter dem Link http://www.stumbler.net/ für Interessenten heruntergeladen werden.

Download Now11. Kiuwan

Dies ist eine Haftungsscanner-Software, die den Underscan-Bereich für drahtlose Netzwerke abbildet und sie abfängt, um auf die Leichtgläubigkeit zuzugreifen, um ein Passwort, IP-Adressen und andere Informationen zu hacken/stehlen. Sobald diese Netzwerke identifiziert sind, beginnt es automatisch mit der Behebung dieser Verbindlichkeiten.

Das Tool ist auch für die integrierte Entwicklungsumgebung geeignet(Integrated Development Environment) , ein Softwareprogramm, das Benutzern umfassende Möglichkeiten bietet, verschiedene Funktionen wie Codebearbeitung, Debugging, Textbearbeitung, Projektbearbeitung, Ausgabeanzeige, Ressourcenüberwachung und vieles mehr auszuführen. Die IDE - Programme, zB NetBeans , Eclipse , IntelliJ , Visual Studio, Webstorm , Phpstorm , etc. helfen bei der Bereitstellung von Feedback während der Softwareentwicklung.

Kiuwan trifft(Kiuwan) außerdem Vorkehrungen für mehr als zwanzig programming languages like Java, C/C++, Javascript, PHP, JSP, and many more for desktops, webs, and mobile apps . Es ist bekannt, dass es die strengsten Industriestandards erfüllt, darunter OWASP , CWE , SANS 25 , HIPPA , WASC , ISO/IEC 25000 , PCI , ISO/IEC 9126 und mehr, was es zu einem sehr beliebten Tool macht.

Die Multitechnologie-Scan-Engine von Kiuwan(Kiuwan) berichtet neben der Verwaltung der Lizenzeinhaltung auch über das Tool „Insights“ über Schwachstellen in drahtlosen Netzwerken in Open-Source-Komponenten. Dieses Code-Review-Tool bietet eine kostenlose Testversion und einmalige Nutzung für Hacker zu einem Preis für gelegentliche Hacker. Aus den vielen genannten Gründen gilt es als eines der führenden Hacking-Tools der Branche.

Download Now12. Nikto

Nikto ist ein weiteres Open-Source-Webscanner- und Hacking-Tool, das umfassende Tests gegen bestimmte Webserver oder Remote-Hosts durchführt. Es scannt mehrere Elemente wie 6700 potenziell gefährliche Dateien, Probleme im Zusammenhang mit vielen veralteten Servern und alle versionsspezifischen Bedenken vieler Server.

Dieses Hacking-Tool ist Teil der Kali Linux -Distribution mit einer einfachen Befehlszeilenschnittstelle. Nikto ermöglicht Überprüfungen auf Konfigurationen wie HTTP -Serveroptionen oder die Identifizierung installierter Webserver und Software. Es erkennt auch Standardinstallationsdateien wie alle Dateien mit mehreren Indexen und aktualisiert häufig automatisch Scan-Elemente und Plug-Ins.

Das Tool beherbergt viele weitere gängige Linux - Distributionen wie Fedora in seinem Software-Arsenal. Es führt auch einen Cross-Site- Scripting - Anfälligkeitstest durch, um zu überprüfen, ob die nicht vertrauenswürdige externe Quelle ihren bösartigen Code in die Webanwendung des Benutzers einschleusen darf, um sein WLAN(WiFi) zu hacken .

Lesen Sie auch: (Also Read:) 3 Möglichkeiten, den WLAN-Zugang zu teilen, ohne das Passwort preiszugeben(3 Ways to Share Wi-Fi Access without revealing Password)

Es führt auch wörterbuchbasierte Brute-Angriffe durch, um WiFi - Hacking zu ermöglichen, und die Verwendung von LibWhisker IDS- Verschlüsselungstechniken kann Intrusion Detection-Systeme umgehen. Es kann sich anmelden und in das Metasploit - Framework integrieren. Alle Bewertungen und Berichte werden in einer Textdatei, XML- , HTML- , NBE- und CSV -Dateiformaten gespeichert.

Dieses Tool unterstützt die grundlegende PERL- Installation und kann auf Windows- , Mac- , Linux- und UNIX -Systemen verwendet werden. Es kann Header(Headers) , Favicons und Dateien verwenden, um die installierte Software zu identifizieren. Es ist ein gutes Penetrationstool, das Schwachstellentests für jedes Opfer oder Ziel einfach macht.

Download Now13. Rülps-Suite

Dieses WiFi - Hacking-Tool wurde von PortSwigger Web Security entwickelt und ist ein Java-basiertes Penetrationstest-Tool. Es hilft Ihnen, die Schwachstellen oder Anfälligkeiten in den drahtlosen Netzwerken zu identifizieren. Es ist in drei Versionen erhältlich, dh der Community- Version, der Professional-Version und der Enterprise- Version, jeweils mit unterschiedlichen Preisen, basierend auf Ihren Anforderungen.

Die Community-Version ist kostenlos erhältlich, während die Professional-Version 399 US-Dollar pro Benutzer und Jahr und die Enterprise -Version 3999 US-Dollar pro Jahr kostet. Die kostenlose Version hat an sich eine eingeschränkte Funktionalität, ist aber gut genug für den Einsatz. Die Community-Version ist ein All-in-One-Werkzeugsatz mit wichtigen manuellen Werkzeugen. Um die Funktionalität zu verbessern, können Sie jedoch Add-Ons namens BApps installieren und auf höhere Versionen mit erweiterter Funktionalität zu höheren Kosten upgraden, wie oben für jede Version angegeben.

Unter den verschiedenen Funktionen, die im Burp Suite WiFi -Hacking-Tool verfügbar sind, kann es nach 100 Arten weit verbreiteter Schwächen oder Anfälligkeiten suchen. Sie können das Scannen sogar planen und wiederholen. Es war das erste Tool, das Out-of-Band Application Security Testing ( OAST ) bereitstellte.

Das Tool überprüft jede Schwachstelle und bietet detaillierte Ratschläge für die speziell gemeldete Schwachstelle des Tools. Es eignet sich auch für CI- oder kontinuierliche Integrationstests(Continuous Integration) . Insgesamt ist es ein gutes Tool zum Testen der Websicherheit.

Download Now14. John the Ripper

John the Ripper ist ein kostenloses Open-Source- WLAN(WiFi) - Hacking-Tool zum Knacken von Passwörtern. Dieses Tool ist in der Lage, mehrere Passwort-Cracker in einem Paket zusammenzufassen, was es zu einem der beliebtesten Cracking-Tools für Hacker macht.

Es führt Wörterbuchangriffe durch und kann auch notwendige Änderungen daran vornehmen, um das Knacken von Passwörtern zu ermöglichen. Diese Änderungen können im Einzelangriffsmodus erfolgen, indem ein zugehöriger Klartext (z. B. ein Benutzername mit einem verschlüsselten Passwort) geändert oder die Änderungen anhand der Hashes überprüft werden.

Es verwendet auch den Brute -Force-Modus zum Knacken von Passwörtern. Es eignet sich für diese Methode für Passwörter, die nicht in Wörterbuch-Wortlisten erscheinen, aber es dauert länger, sie zu knacken.

Es wurde ursprünglich für das UNIX -Betriebssystem entwickelt, um schwache UNIX - Passwörter zu erkennen. Dieses Tool unterstützt fünfzehn verschiedene Betriebssysteme, darunter elf verschiedene Versionen von UNIX und anderen Betriebssystemen wie Windows , DOS , BeOS und Open VMS .

Dieses Tool erkennt automatisch Passwort-Hash-Typen und funktioniert als anpassbarer Passwort-Cracker. Wir beobachten, dass dieses WiFi -Hacking-Tool verschiedene Arten von verschlüsselten Passwortformaten knacken kann, einschließlich Hash-Typ-Crypt-Passwörtern, die häufig in mehreren UNIX - Versionen zu finden sind.

Dieses Tool ist für seine Geschwindigkeit bekannt und tatsächlich ein schnelles Tool zum Knacken von Passwörtern. Wie der Name schon sagt, reißt es das Passwort durch und knackt es im Handumdrehen. Es kann von der _John the Ripper - Website heruntergeladen werden.

Download Now15. Medusa

Der Name Medusa war in der griechischen(Greek) Mythologie die Tochter der griechischen(Greek) Gottheit Phorcys , die als geflügelte Frau mit Schlangen anstelle von Haaren dargestellt wurde und dazu verflucht war, jeden in Stein zu verwandeln, der ihr in die Augen sah.

Im obigen Zusammenhang scheint der Name eines der besten Online- WLAN(WiFi) - Hacking-Tools ziemlich irreführend zu sein. Das von den Mitgliedern der foofus.net-Website entwickelte Tool ist ein Brute-Force-Hacking-Tool, das aus dem Internet heruntergeladen werden kann. Eine Reihe von Diensten, die die Remote-Authentifizierung unterstützen, werden vom Medusa - Hacking-Tool unterstützt.

Das Tool wurde so konzipiert, dass es Thread-basierte parallele Tests ermöglicht, bei denen es sich um einen automatischen Softwaretestprozess handelt, der mehrere Tests für mehrere Hosts, Benutzer oder Passwörter gleichzeitig initiieren kann, um die wichtigsten funktionalen Fähigkeiten einer bestimmten Aufgabe zu überprüfen. Der Zweck dieses Tests ist Zeitersparnis.

Ein weiteres wichtiges Merkmal dieses Tools ist seine flexible Benutzereingabe, wobei die Zieleingabe auf verschiedene Arten angegeben werden kann. Jede Eingabe kann entweder eine einzelne Eingabe oder mehrere Eingaben in einer einzigen Datei sein, was dem Benutzer die Flexibilität gibt, Anpassungen und Verknüpfungen zu erstellen, um seine Leistung zu beschleunigen.

Bei der Verwendung dieses groben Hacking-Tools müssen seine Kernanwendungen nicht modifiziert werden, um die Liste der Dienste für Brute-Force-Angriffe zu vervollständigen. Im Gerät sind alle Servicemodule als unabhängige .mod -Datei vorhanden, was es zu einer modular aufgebauten Anwendung macht.

Download Now16. Verärgerter IP-Scanner

Es ist eines der besten WLAN-Hacking-Tools für PCs zum Scannen von IP-Adressen und Ports. Es kann sowohl lokale Netzwerke als auch das Internet scannen. Es ist kostenlos, das WLAN(WiFi) - Hacking-Tool zu verwenden, das keine Installation erfordert, wodurch es mühelos kopiert und überall verwendet werden kann.

Diese plattformübergreifende Software kann mehrere Softwareplattformen unterstützen, die Betriebssysteme wie Blackberry , Android und iOS für Smartphones und Tablet-Computer oder plattformübergreifende Programme wie Microsoft Windows , Java , Linux , macOS, Solaris usw. sein können.

Die Angry IP Scanner -Anwendung ermöglicht eine Befehlszeilenschnittstelle ( CLI ), eine textbasierte Benutzerschnittstelle zum Anzeigen und Verwalten von Computerdateien. Diese leichtgewichtige Anwendung wird von Anton Keks , einem Softwareexperten und Miteigentümer einer Softwareentwicklungsorganisation, geschrieben und gewartet.

Dieses Tool kann die Ergebnisse in verschiedenen Formaten wie CSV , TXT , XML usw. speichern und exportieren. Sie können mit diesem Tool auch Dateien in jedem beliebigen Format erstellen oder wahllos auf die Daten zugreifen, es gibt keine Abfolge von Ereignissen und Sie können direkt vom Punkt springen A nach Punkt Z, ohne die richtige Reihenfolge zu durchlaufen.

Das Scan-Tool pingt einfach jede IP-Adresse an, indem es ein Signal sendet, um den Status jeder IP-Adresse zu bestimmen, einen Hostnamen aufzulösen, Ports zu scannen usw. Die so gesammelten Daten über jeden Host können dann in einem oder mehreren Absätzen erweitert werden, um sie zu erklären alle Komplexitäten mit Plug-Ins.

Dieses Tool verwendet einen separaten Scan-Thread für jede einzelne IP-Adresse, die mit einem Multi-Thread-Ansatz gescannt wird, um die Scan-Geschwindigkeit zu erhöhen. Bei vielen Datenabrufprogrammen ermöglicht dieses Tool das Hinzufügen neuer Fähigkeiten und Funktionen, um seine Leistung zu verbessern. Es ist insgesamt ein gutes Tool mit einer Reihe von Funktionen für seine Benutzer.

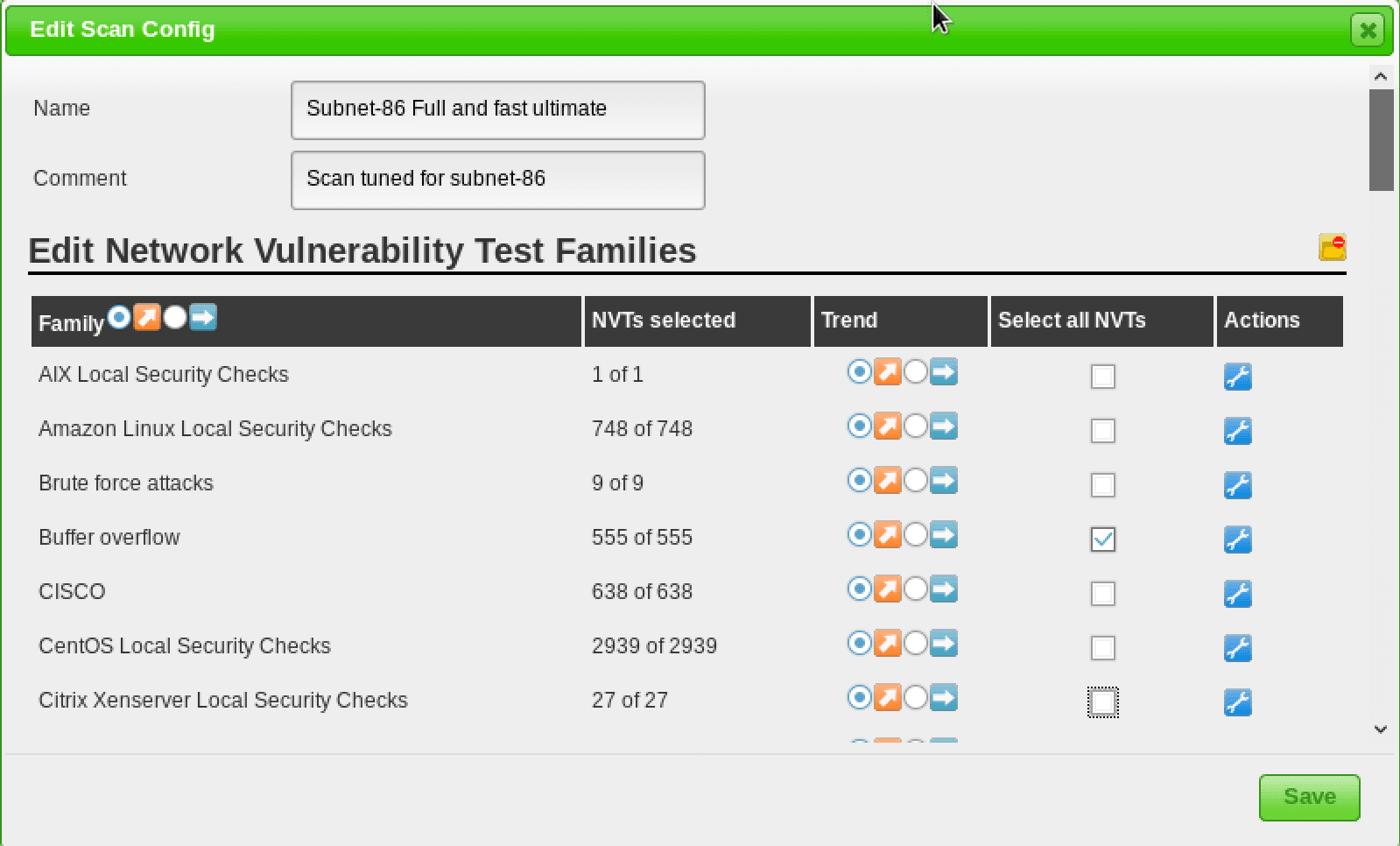

Download Now17. OpenVas

Ein bekanntes umfassendes Vulnerability-Assessment-Verfahren ist auch unter dem alten Namen „Nessus“ bekannt. Es ist ein Open-Source-System, das die Sicherheitsprobleme jedes Hosts erkennen kann, egal ob es sich um einen Server oder ein Netzwerkgerät wie PCs, Laptops, Smartphones usw. handelt.

Wie bereits erwähnt, besteht die Hauptfunktion dieses Tools darin, detaillierte Scans durchzuführen, beginnend mit dem Port-Scan einer IP-Adresse, um festzustellen, ob jemand mithört, was Sie eingeben. Wenn sie erkannt werden, werden diese Listen auf Schwachstellen getestet, und die Ergebnisse werden in einem Bericht für notwendige Maßnahmen zusammengestellt.

Das OpenVAS Hacking Tool(OpenVAS Hacking Tool) kann mehrere Hosts gleichzeitig scannen und Scanaufgaben stoppen, anhalten und fortsetzen. Es kann mehr als 50.000 Empfindlichkeitstests durchführen und die Ergebnisse im Klartext-, XML- , HTML- oder Latexformat anzeigen.

Dieses Tool befürwortet das False-Positive-Management und das Posten von False-Positives an seine Mailingliste führt zu sofortigem Feedback. Es kann auch Scans planen, verfügt über eine leistungsstarke Befehlszeilenschnittstelle und eine zusammengesetzte Nagios - Überwachungssoftware neben Methoden zur Generierung von Grafiken und Statistiken. Dieses Tool unterstützt Linux- , UNIX- und Windows -Betriebssysteme.

Als leistungsstarke webbasierte Schnittstelle ist dieses Tool sehr beliebt bei Administratoren, Entwicklern und zertifizierten Informationssystemen und Sicherheitsexperten. Die Hauptfunktion dieser Experten besteht darin, Bedrohungen für digitale Informationen zu erkennen, zu verhindern und abzuwehren.

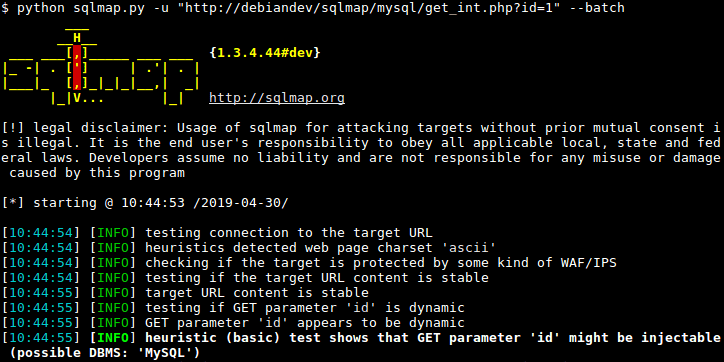

Download Now18. SQL-Zuordnung

Das SQL Map -Tool ist eine Open-Source-Python-Software, die automatisch die Erkennung und Ausnutzung von SQL -Injection-Fehlern und die Übernahme von Datenbankservern ermöglicht. SQL-Injection -Angriffe gehören zu den ältesten, am weitesten verbreiteten und höchst gefährlichen Risiken für Webanwendungen.

Es gibt verschiedene Arten von SQL-Injection -Angriffen wie In-Band- SQLi , Blind - SQLi und Out-of-Band- SQLi . Eine SQL -Injection tritt auf, wenn Sie unwissentlich eine Benutzereingabe wie ihren Benutzernamen oder ihre Benutzer-ID anstelle eines einfachen Namens/einer einfachen ID in Ihrer Datenbank anfordern und ausführen.

Hacker, die die SQL -Injection-Methode verwenden, können alle Sicherheitsmaßnahmen bei Webanwendungen mit einer SQL - Datenbank wie MySQL , Oracle , SQL Server oder anderen umgehen und alle Inhalte wie persönliche Daten, Geschäftsgeheimnisse, geistiges Eigentum, beliebige andere Informationen wiederherstellen und sogar hinzufügen , Datensätze in der Datenbank ändern oder löschen.

Die Hacker verwenden auch wörterbuchbasierte Techniken zum Knacken von Passwörtern und können auch den Benutzeraufzählungsangriff durchführen, indem sie Brute-Force-Techniken auf Schwachstellen von Webanwendungen anwenden. Diese Methode wird verwendet, um den gültigen Benutzernamen aus einer Webanwendung wiederherzustellen oder wenn eine Benutzerauthentifizierung erforderlich ist.

Sie können Ihre Informationen auch in Ihrer Datenbank speichern, dumm, bekannt als mysqldump-Tool. Dieses Tool wird verwendet, um eine Datenbank zu sichern, damit ihr Inhalt im Falle eines Datenverlusts wiederhergestellt werden kann, und befindet sich im Verzeichnis root/bin des MySQL - Installationsverzeichnisses. Es ermöglicht die Sicherung Ihrer Informationen durch die Generierung einer Textdatei, die SQL -Anweisungen enthält, die die Datenbanken von jetzt an oder von Grund auf neu erstellen können.

Download Now19. Eindringling

Der Eindringling ist ein Cloud-basierter Schwachstellenscanner, der von erfahrenen Sicherheitsexperten entwickelt wurde. Dieses Hacking-Tool lokalisiert Cybersicherheitslücken in Ihrer digitalen Infrastruktur, um kostspielige Datenschutzverletzungen zu vermeiden. Der Eindringling koalesziert auch mit großen Cloud-Anbietern wie Slack und Jira für die Projektverfolgung.

Dieses System verfügt über mehr als 9000 Sicherheitschecks, die Unternehmen jeder Art und Größe zur Verfügung stehen, die daran interessiert sind, die Schwachstellen ihrer Cybersicherheit zu überwinden. Bei der Überprüfung sucht es nach fehlerhaften Sicherheitskonfigurationen und beseitigt die Fehler bei der Ausführung dieser Sicherheitskontrollen.

Es überwacht auch häufige Webanwendungskonflikte wie SQL -Injection und Cross-Site-Scripting, sodass Sie Ihre Arbeit erledigen können, ohne befürchten zu müssen, dass jemand in Ihre Arbeit eindringt und sie durchtrennt. Es arbeitet proaktiv an Ihrem System, sucht nach neusten Risiken und löscht diese mit seinen Abhilfemaßnahmen, damit Sie Ihre Arbeit friedlich fortsetzen können.

Was ist also der Unterschied zwischen einem Hacker und einem Eindringling? Ihr Ziel ist es, die schwächeren Netzwerksicherheitssysteme zu brechen, um Informationen zu stehlen. Der Hacker ist ein Mastermind in der Kunst des Programmierens zum Hacken von funktionierenden Programmen und kann als „Computerkrimineller“ bezeichnet werden, während Eindringlinge diejenigen sind, die durch ihre kontinuierlichen Netzwerkscanprogramme Schwachstellen im System und in Netzwerken erkennen und letztendlich ausnutzen sie in Netzwerke und Informationssysteme einzudringen.

Download Now20. Maltego

Maltego ist ein Tool für Linkanalyse und Data Mining, das Ihnen hilft, Schwachstellen und Auffälligkeiten des Netzwerks zu lokalisieren. Es arbeitet mit Echtzeit-Data-Mining und Informationssammlung. Es ist in drei Versionen erhältlich.

Maltego CE , die Community-Version, ist kostenlos erhältlich, während der Maltego- Klassiker für 999 US-Dollar und die dritte Version Maltego XL für 1999 US-Dollar erhältlich ist. Beide kostenpflichtigen Versionen sind für den Desktop-Benutzer verfügbar. Es gibt ein weiteres Produkt von Maltego für den Webserver, nämlich CTAS , ITDS und Comms , das Schulungen umfasst und einen Anfangspreis von 40.000 US-Dollar hat.

Empfohlen: (Recommended: )Die 15 besten WLAN-Hacking-Apps für Android (2020)(15 Best WiFi Hacking Apps For Android (2020))

Dieses Tool liefert Daten zu knotenbasierten grafischen Mustern, während Maltego XL mit großen Grafiken arbeiten kann und grafische Bilder liefert, die die Schwächen und Anomalien im Netzwerk hervorheben, um ein einfaches Hacken durch Verwendung der hervorgehobenen Anfälligkeiten zu ermöglichen. Dieses Tool unterstützt die Betriebssysteme (Systems)Windows , Linux und Mac(Mac Operating) .

Maltego bietet auch einen Online-Schulungskurs an, und Sie haben drei Monate Zeit, um den Kurs abzuschließen, in dem Sie berechtigt sind, auf alle neuen Videos und Updates zuzugreifen. Nach Abschluss aller Übungen und Lektionen erhalten Sie von Maltego eine Teilnahmebescheinigung .

Download NowWir hoffen, dass diese Liste der 20 besten WLAN-Hacking-Tools für Windows 10-PCs hilfreich war(20 best WiFi hacking tools for Windows 10 PC was helpful) . Jetzt können Sie auf das drahtlose Netzwerk zugreifen, ohne das Passwort zu kennen, hauptsächlich zu Lernzwecken. Die Zeit zum Knacken von Passwörtern kann je nach Komplexität und Länge der Passwörter variieren. Bitte(Please) beachten Sie, dass das Hacken von drahtlosen Netzwerken, um sich unbefugten Zugriff zu verschaffen, eine Cyberkriminalität ist, und es wird davon abgeraten, dies zu tun, da dies zu rechtlichen Komplikationen und Risiken führen kann.

Related posts

Die 15 besten WLAN-Hacking-Apps für Android (2022)

Die 18 besten Tools zum Hacken 2022

Die besten kostenlosen WLAN-Netzwerk-Scanner-Tools für Windows 11/10

Die besten WiFi-Analyzer-Apps für Windows, iOS, macOS und Android

So erstellen Sie einen WLAN-Verlauf oder einen WLAN-Bericht in Windows 10

Kostenlose Scan-WLAN- und Kanal-Scanner-Software für Windows

31 beste Web-Scraping-Tools

Top 6 der besten Fotobearbeitungs-Apps für Windows 10?

Die 20 besten ER-Diagramm-Tools

Top 10 der besten Torrent-Websites 2022

Die 20 besten Torrent-Suchmaschinen, die 2022 noch funktionieren

Beste Möglichkeiten zum schnellen Ausblenden von Windows-Anwendungen

6 beste Möglichkeiten, den Fehler „Steamui.dll konnte nicht geladen werden“ zu beheben

Findstr: Beispiele und Tipps zur Verwendung dieses praktischen CMD-Windows-Tools

Beste Tools zum Kopieren einer großen Anzahl von Dateien in Windows

11 Bester WLAN-Temperatur- und Feuchtigkeitssensor

So finde ich die besten WLAN-Hotspots in meiner Nähe

Die 11 besten kostenlosen Screenshot-Software für Windows

Die besten kostenlosen Tools zur Monitorkalibrierung für Windows 11/10

Xcode für Windows (8 beste Tools zum Entwickeln von iOS-Apps auf dem PC)