Cryptojacking, die neue Browser-Mining-Bedrohung, über die Sie Bescheid wissen müssen

Cryptojacking oder böswilliges Cryptomining(malicious cryptomining) ist ein neuer Trick, mit dem Kryptowährungen(Cryptocurrencies) auf dem Computer eines Benutzers unter Verwendung seiner CPU - Ressourcen im Hintergrund ohne dessen Wissen geschürft werden. Typischerweise lädt der Cyberkriminelle ein Skript in den Webbrowser des Opfers, das einen eindeutigen Site-Schlüssel enthält, um den Benutzer zu zwingen, sie anzureichern.

Wenn Sie mit einer langsamen PC- oder Internetverbindung zu kämpfen haben, geben Sie noch nicht nur dem Anbieter oder Dienstanbieter die Schuld, da Sie möglicherweise Opfer eines neuen Tricks werden, der von Hackern verwendet wird und als Browser -Cryptojacking bezeichnet wird(Cryptojacking) .

Die Entwicklung von Cryptojacking wird dem steigenden Interesse an Kryptowährungen(Cryptocurrencies) in den letzten Monaten zugeschrieben. Schauen Sie sich Bitcoin in den letzten Monaten oder so an, und sein Wert ist um mehr als 1.000 % gestiegen. Dies hat auch die Aufmerksamkeit von Hackern auf sich gezogen und so gefährliche Praktiken wie Cryptojacking hervorgebracht(Crytptojacking) .

Was ist Kryptojacking

Entstehung(Emergence)

Bevor wir verstehen, was Cryptojacking ist, informieren Sie uns zuerst über Cryptomining .

Cryptomining oder Cryptocurrency Mining ist der Prozess, bei dem eine Kryptowährung unter Verwendung der Blockchain-Technologie entsteht. Durch Cryptomining(Cryptomining) können auch neue Kryptowährungsmünzen auf den Markt gebracht werden. Das Mining(Mining) wird von bestimmten Kollegen des Kryptowährungsnetzwerks durchgeführt, die (einzeln oder in Gruppen) bei der Lösung eines schwierigen mathematischen Problems, das als Proof-of-Work bezeichnet wird, konkurrieren

Im September 2017 debütierte Coinhive auf dem Markt und bot an, die Kryptowährung namens Monero ( XMR ) abzubauen. Coinhive bietet im Grunde einen in (Coinhive)JavaScript geschriebenen Code, den Website-Besitzer einfach in ihre Website einbetten können. Coinhive hat ein neues Geschäftsmodell für Websites eingeführt, das behauptet, dass Website-Eigentümer Anzeigen von ihren Websites entfernen und stattdessen Coinhive laden können .

Wenn Benutzer auf eine Website mit eingebettetem Coinhive zugreifen, initiiert (Coinhive)Coinhive den Prozess des Krypto-Mining im Namen des Website-Eigentümers, indem Benutzersystemressourcen verwendet werden (deshalb werden PCs oft langsam). Die Besucher der Website stellen die Gruppe von Knoten dar, die die intensive Rechenarbeit leisten, um das mathematische Problem zu lösen. Anstatt sie jedoch beim Lösen der Herausforderung zu belohnen, erhält sie der Eigentümer der Website. Damit(Hence) können Website-Besitzer angeblich trotzdem Profit machen und ihre Geschäfte unterstützen, ohne ihre Besucher angeblich mit Werbung zu belästigen.

Obwohl Coinhive legitim sein sollte, führte sein Konzept zur Entstehung ähnlicher Software, die heute von Cyberkriminellen für Cryptomining-Missbrauch(Cryptomining abuse ) oder Cryptojacking verwendet wird.( Cryptojacking.)

Kurz gesagt, Cryptojacking ist die Technik, Browser ohne Zustimmung des Benutzers zum Schürfen von Kryptowährung zu entführen. Das Bereitstellen von Kryptowährungs-Minern durch Malware ist eine bekannte Tatsache, aber das Minen von Kryptowährung beim Zugriff auf eine Webseite ist neu und hat dazu geführt, dass die Angreifer sie für persönliche Zwecke missbrauchen.(In short, Cryptojacking is the technique of hijacking browsers for mining cryptocurrency, without user consent. Delivering cryptocurrency miners through malware is a known fact, but mining cryptocurrency when accessing a webpage is new and has led to the attackers abusing for personal gains.)

Cryptojacking ist keine herkömmliche Malware

Cryptojacking schadet Ihrem PC nicht wie herkömmliche Malware oder Ransomware . Es speichert oder sperrt auch nichts auf der Festplatte. Daher(Hence) ist es an sich keine Malware als solche, aber es kann durchaus mit Malware in Ihr System eingeschleust werden.

Cryptojacking verwendet ähnlich wie Malware Ihre PC-Ressourcen ohne Ihre Erlaubnis. Es kann dazu führen, dass PC und Browser extrem träge arbeiten, den Akku entladen und die Stromrechnung in die Höhe treiben, ohne dass Sie es überhaupt merken.

Folgen von Cryptojacking

Cryptojacking kann sowohl das Windows-Betriebssystem(Windows OS) als auch Mac OSX und Android betreffen . In letzter Zeit wurden zahlreiche Fälle von Cryptojacking gemeldet. Einige der häufigsten Typen sind die folgenden:

Websites, die bewusst Coinhive verwenden(Websites using Coinhive deliberately)

Pirates Bay war einer der ersten großen Player, der sich schuldig gemacht hat, Coinhive absichtlich einzusetzen. Das Problem war, dass dies transparent und ohne Zustimmung der Besucher geschah. Nachdem das Krypto-Mining-Skript entdeckt worden war, gab Pirate Bay eine Erklärung ab, in der es erwähnte, dass es diese Lösung als alternative Einnahmequelle teste. Forscher befürchten, dass es viele solcher Websites gibt, die Coinhive bereits ohne Zustimmung der Besucher verwenden.

Coinhive wird in kompromittierte Websites eingeschleust(Coinhive injected into compromised websites)

Die Forscher identifizierten kompromittierte WordPress- und Magento - Websites, in die Coinhive oder ein ähnlicher JavaScript-basierter Miner injiziert wurde.

Lesen Sie(Read) : Was tun, wenn das Crypto-Mining-Skript von Coinhive Ihre Website infiziert?

Cryptojacking mit Browsererweiterungen(Cryptojacking using browser extensions)

(In-browser)Kryptojacking im Browser verwendet JavaScript auf einer Webseite, um nach Kryptowährungen zu schürfen. JavaScript läuft auf fast jeder Website, die Sie besuchen, sodass der für das In-Browser-Mining zuständige JavaScript -Code nicht installiert werden muss. Sobald Sie die Seite laden, wird der In-Browser-Mining-Code einfach ausgeführt.

Es gibt Fälle von Webbrowser-Erweiterungen , die Coinhive(Coinhive) einbetten, wo Krypto-Mining-Software im Hintergrund läuft und „Monero“ schürft, während der Browser läuft – und nicht nur beim Besuch einer bestimmten Website.

Kryptojacking mit Malware(Cryptojacking with malware)

Dies ist eine weitere Art von Missbrauch, bei der Coinhive zusammen mit Malware über ein gefälschtes Java - Update bereitgestellt wird.

Cryptojacking auf Android-Geräten(Cryptojacking in Android devices)

Es wurde eine Android - Variante von Coinhive entdeckt, die auf russische Benutzer abzielt. Dieser Trend deutet darauf hin, dass Cryptojacking auch auf mobile Anwendungen ausgeweitet wird.

Typosquatted-Domains, die Coinhive einbetten(Typosquatted domains embedding Coinhive)

Jemand hat die Domain „twitter.com.com“ registriert und Coinhive darauf geladen. Im Wesentlichen würden Benutzer, die die URL(URL) von Twitter falsch eingegeben haben und auf dieser Webseite gelandet sind, Monero für den Domaininhaber abbauen, solange sie auf der Webseite bleiben.

Cryptojacking durch Cloud-Dienste(Cryptojacking through cloud services)

Cyberkriminelle kapern ungesicherte Cloud -Plattformen und nutzen sie zum Schürfen von Kryptowährung.

Microsoft hat über Variationen von Coinhive informiert, die in freier Wildbahn entdeckt wurden. Eine solche Entwicklung deutet darauf hin, dass der Erfolg von Coinhive die Entstehung ähnlicher Software durch andere Parteien motiviert hat, die sich diesem Markt anschließen wollen.(Microsoft has notified of variations of Coinhive being spotted in the wild. Such a development indicates that Coinhive’s success has motivated the emergence of similar software by other parties that want to join this market.)

Minr – Eine Coinhive-(A Coinhive) Alternative entsteht

Die Nutzung von Coinhive durch legitime Benutzer ist im Allgemeinen aufgrund der Unbeliebtheit, die es seit seiner Einführung erfahren hat, rückläufig. Coinhive ist auch leicht nachvollziehbar, was eine weitere Tatsache ist, dass seine potenziellen Bewunderer es nicht auf ihrer Website verwenden.

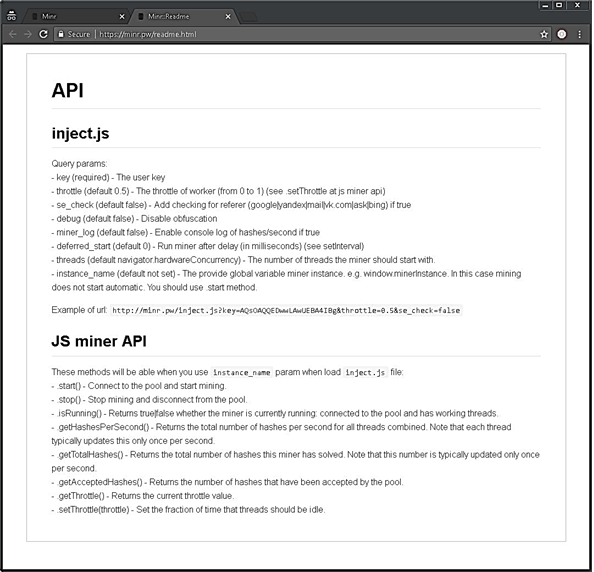

Als Alternative hat das Team von Minr also eine Option der „ Verschleierung(obfuscation) “ entwickelt, die es deutlich erschwert, den Miner aufzuspüren. Dies erleichtert den verdeckten Einsatz des Tools. Diese Funktion ist so effektiv, dass sie den Code(hides the code) sogar für das beliebte Anti-Malware-Tool Malwarebytes verbirgt .

So bleiben Sie vor Cryptojacking geschützt

Kryptowährungen und Blockchain-Technologie erobern die Welt. Es wirkt sich auf die Weltwirtschaft aus und verursacht auch technologische Störungen . Jeder hat begonnen, sich auf einen so lukrativen Markt zu konzentrieren – und dazu gehören auch Website-Hacker. Wenn die Renditen steigen, sollten wir damit rechnen, dass solche Technologien missbraucht werden.

Beim Surfen aufmerksam zu sein, ist etwas, das Sie regelmäßig üben müssen, wenn Sie sich von Cryptojacking-Betrug fernhalten wollen. Sie befinden sich auf einer kompromittierten Website, wenn Sie einen plötzlichen Anstieg der Speicherauslastung und eine langsame Leistung auf Ihrem PC feststellen. Die beste Maßnahme hier ist, den Vorgang zu stoppen, indem Sie die Website verlassen und sie nicht erneut besuchen.

Sie sollten auch eine gute Sicherheitssoftware(good security software) installieren und auf dem neuesten Stand halten, sowie Firewalls einschalten und beim Surfen nicht auf verdächtige Links klicken(not click on suspicious links while browsing) .

Sie können Anti-WebMiner- Programme als eine der Vorsichtsmaßnahmen verwenden.

Verwenden Sie eine Browsererweiterung, die Websites daran hindert, Ihre CPU für das Krypto-Mining zu verwenden . Wenn Sie den Chrome - Browser verwenden, installieren Sie die minerBlock(Install) -Erweiterung. Es ist eine nützliche Erweiterung für den Chrome -Browser, um webbasierte Kryptowährungs-Miner im gesamten Web zu blockieren. Abgesehen von CoinHive blockiert es sogar Minr .

Eine weitere notwendige Vorsichtsmaßnahme besteht darin, Ihre Hosts-Datei(Hosts file) zu aktualisieren, um coinhive.com und andere Domains zu blockieren, von denen bekannt ist, dass sie unbefugtes Mining ermöglichen. Denken(Remember) Sie daran , dass Cryptojacking(Cryptojacking) immer noch wächst, da sich immer mehr Menschen für Kryptowährungen interessieren, sodass Ihre Sperrlisten regelmäßig aktualisiert werden müssen.

Verhindern Sie, dass CoinHive(Prevent CoinHive) Ihre Website infiziert

- Verwenden Sie keine NULL- Vorlagen oder Plugins auf Ihrer Website/Ihrem Forum.

- Halten Sie Ihr CMS auf dem neuesten Stand.

- Aktualisieren Sie regelmäßig Ihre Hosting-Software ( PHP , Datenbank(Database) usw.).

- Sichern Sie Ihre Website(Secure your website) mit Websicherheitsanbietern wie Sucuri , Cloudflare , Wordfence usw.

- Treffen Sie grundlegende Vorsichtsmaßnahmen, um Ihr Blog zu sichern(precautions to secure your blog) .

Stay alert, stay safe!

Related posts

Wie vermeidet man Phishing-Betrug und -Angriffe?

Was ist ein RAS-Trojaner? Prävention, Erkennung und Entfernung

Entfernen Sie den Virus vom USB-Flash-Laufwerk mit der Eingabeaufforderung oder der Stapeldatei

Rogue Security Software oder Scareware: Wie überprüfen, verhindern, entfernen?

Was ist Win32:BogEnt und wie wird es entfernt?

IObit Malware Fighter Kostenlose Überprüfung und Download

So verwenden Sie Malwarebytes Anti-Malware zum Entfernen von Malware

Bundleware: Definition, Prävention, Entfernungsanleitung

So verwenden Sie Avast Boot Scan, um Malware von einem Windows-PC zu entfernen

Verhindern Sie Drive-by-Downloads und damit verbundene Malware-Angriffe

Remoteverwaltungstools: Risiken, Bedrohungen, Prävention

Überprüfen Sie, ob Ihr Computer mit ASUS Update Malware infiziert wurde

Was ist der IDP.generic-Virus und wie wird er entfernt?

Was ist Rootkit? Wie funktionieren Rootkits? Rootkits erklärt.

So überprüfen Sie, ob eine Datei unter Windows 11/10 schädlich ist oder nicht

Potenziell unerwünschte Programme oder Anwendungen; Vermeiden Sie die Installation von PUP/PUA

Was ist Cyberkriminalität? Wie man damit umgeht?

Beste kostenlose Software zum Entfernen von Spyware und Malware

Browser-Hijacking und kostenlose Tools zum Entfernen von Browser-Hijackern

So entfernen Sie Viren aus Windows 11/10; Leitfaden zum Entfernen von Malware